HP Tech&Device TV 内のコンテンツを検索します。

2022.07.12

デジタル時代のセキュリティ脅威から守る

HPのオフィス印刷環境再構築ソリューション

ネットワークへ不正に侵入し、データの盗取や改ざん、情報漏えいなどを行うサイバーセキュリティのリスクが高まっている。今やその攻撃の高度化は日々進み、機密情報や顧客情報を盗まれるだけでなく、狙った企業の業務システムを停止させることもある。その実害は大きく、事業継続性が脅かされることから、サイバーリスクは経営リスクそのものに発展している。

サイバー攻撃の手口は高度化・巧妙化し、被害額も年々増加している。かつては愉快犯による攻撃が目立ったが、近年ではサイバー攻撃が組織化・ビジネス化されており、金銭要求を目的とする犯行が増加していることに加え、ハッカー集団が企業を攻撃するビジネスが世界中で拡大しているためだ。

パソコンやスマートフォンのみならず、あらゆるエンドポイントを起点とする攻撃が増加している。標的型攻撃の増加は、後述するがそのことと関係づけて考えたほうがよいだろう。もちろん、セキュリティ対策が必要なデバイスには、プリンター・複合機も含まれるが、十分な対策が取られている職場はまだまだ少ないのが現実だ。

そこでこの記事では、近年のサイバーリスクを正しく理解いただくとともに、オフィス印刷機器におけるサイバーセキュリティ対策を中心にお伝えしたい。

企業活動の継続を脅かすサイバー攻撃の増大、今すぐそこにある危機

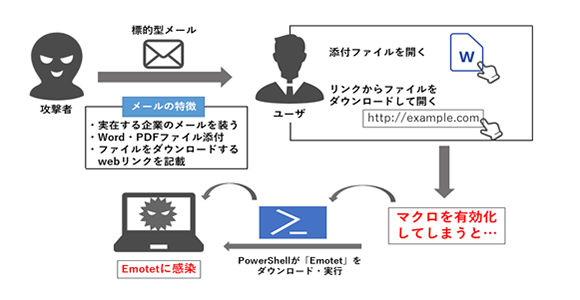

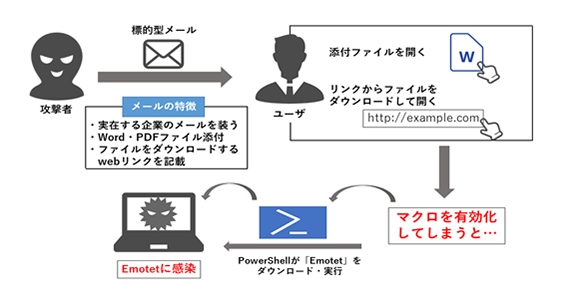

そもそもPCのウィルス感染の90%はメールの添付ファイルが発端だといわれている。まずは、2022年に入って爆発的に増えたマルウェア「Emotet(エモテット)」による攻撃の例を参照したい。

Emotetとは、スパムメールにより拡散されるマルウェア(ウイルスを含む悪意あるコードやソフトの総称)のこと。Emotetの仕込まれた添付ファイルや悪意あるリンクをクリック/ダウンロードすることで感染する。

Emotetのメールは、標的となる企業の実際のやり取りを装った巧妙な文章であることも多いため、受信者はEmotetが仕込まれていることに気付かずリンクや添付ファイルを開いてしまいやすい特徴がある。

デバイスがEmotetに感染すると、重要な情報を盗まれるほか社内ネットワークを通じて感染が拡大したり、Emotetを媒介として他のマルウェアが勝手にダウンロードされたりと、被害が拡大していく。

関連記事:いまさら聞けない!「Malware(マルウェア)」 | Tech & Device TV

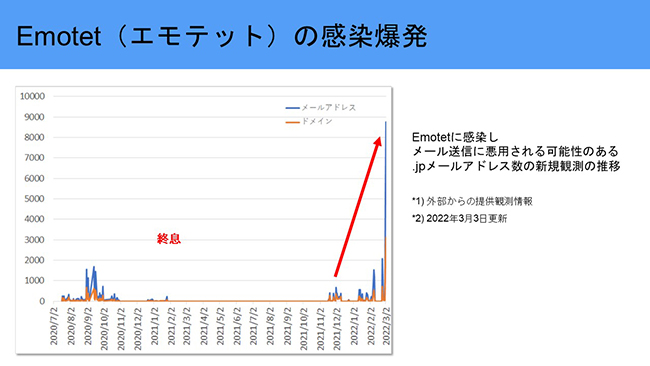

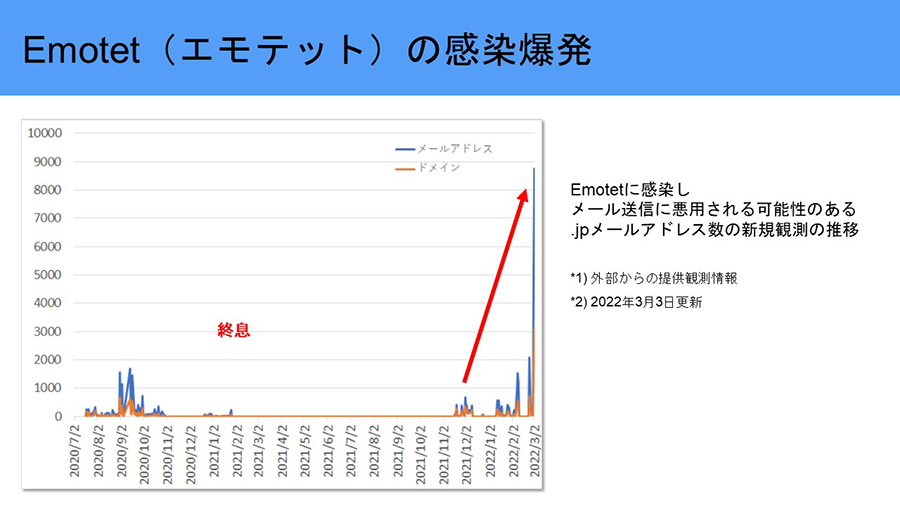

出展:JPCERTコーディネーションセンター マルウェアEmotetの感染再拡大に関する注意喚起

https://www.jpcert.or.jp/at/2022/at220006.html

図を見てわかるように、Emotetoによるサイバー攻撃は一度収終息していたものの、2022年に入って全世界で爆発的に増加し、誰もが感染のリスクと隣り合わせになると同時に、感染した被害者は、知らず知らずのうちに攻撃へ加担する加害者にもなってしまうのが現状である。

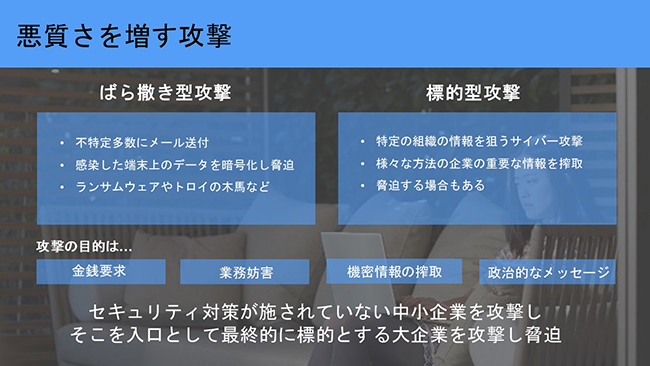

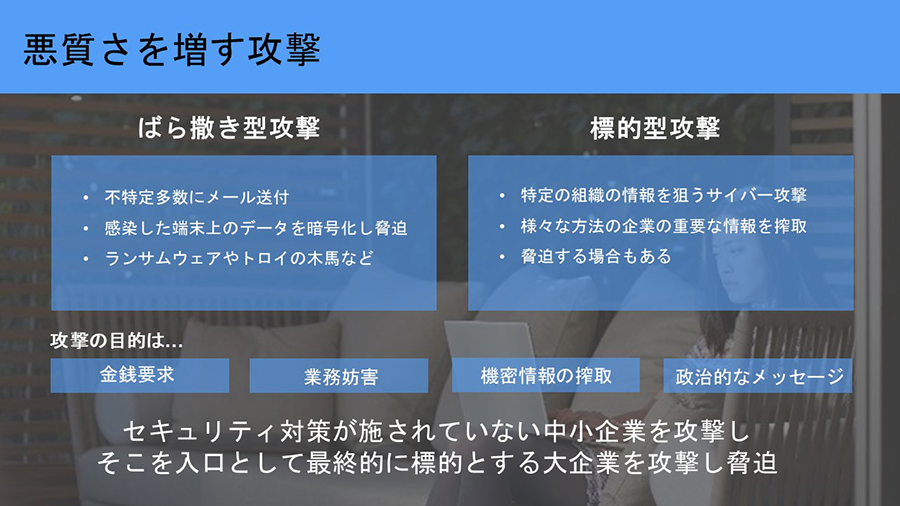

さらに近年では、Emotetに代表されるばらまき型のマルウェア以外にも、より巧妙で高度化したサイバー攻撃、つまり「標的型攻撃」の手口が拡大している。

サイバー攻撃の目的は愉快犯的な犯行から組織的な脅迫行為へ

サイバー攻撃は悪質さを増している。企業の弱体化や金銭要求などを目的として行われるようになり、実利が得られるためにその実行者は組織化され手口も高度化してきた。サイバー攻撃はもはや1つの産業として伸長しており、その脅威にあらゆる企業がつねにさらされている。

かつてはハッカーが自分の自己顕示欲を満たすための愉快犯的な攻撃も多く見受けられたが、まず近年のサイバー攻撃の目的は金銭要求へと明確に移り変わっている。ランサムウェアはその象徴ともいえる。企業のシステムやネットワークへ不正にアクセスし、機密情報を盗み取りダークウェブとも呼ばれるブラックマーケットで売買するほか、暗号化解除にかかる金銭を要求するため入手した情報を勝手に暗号化してしまう。

Webサービスやシステムをダウンさせたり、社員や顧客のID/パスワードを盗取したりすることで、膨大な「身代金」の支払いを要求するのだ。

サイバー攻撃の実行者はグループを形成し組織化され、ビジネスとして攻撃を受託するようになった。企業の機密情報や個人情報、マルウェアキットなどがブラックマーケットで売買され、犯罪グループごとに標的となる企業へ攻撃を実行していく。

高度化、巧妙化するサイバー攻撃

サイバー攻撃がビジネス化する中で、その手口もますます高度化、巧妙化している。

以前は、フィッシングメールを不特定多数に送付する「ばらまき型」の攻撃が主流だった。フィッシングメールを無差別にばらまいて、たまたま感染した企業・個人に金銭を要求する手段である。しかし、近年は特定の組織を狙う「標的型」へと攻撃手法が移行している。攻撃対象を絞り、あらかじめ念入りに調べた情報をもとに攻撃手法をカスタマイズし、組織の脆弱性を狙って攻撃をしかける手段だ。

標的型攻撃の中でも、「標的型ランサムウェア」の被害が拡大している。特定の企業やそのサプライチェーンの情報を調べ上げ、ランサムウェア攻撃を仕掛けるのだ。

標的型攻撃を行う際、ハッカーは狙った企業のセキュリティの脆弱性を探して侵入してくる。大手企業本体のセキュリティは強固なため、真正面から侵入するのは難しい。そこで、標的となる企業本体ではなく工場や、関連会社、下請け会社である中小企業などが大企業へ侵入するための踏み台になるケースも増えている。

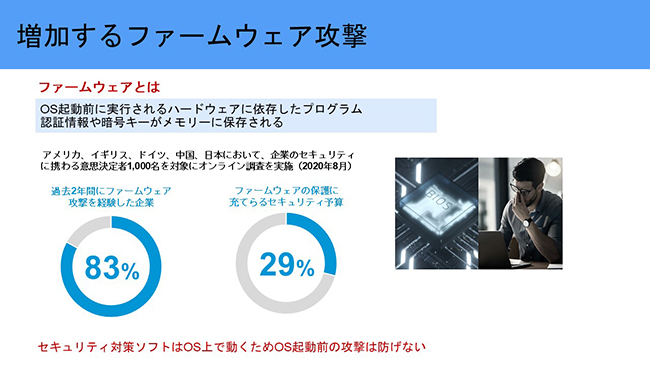

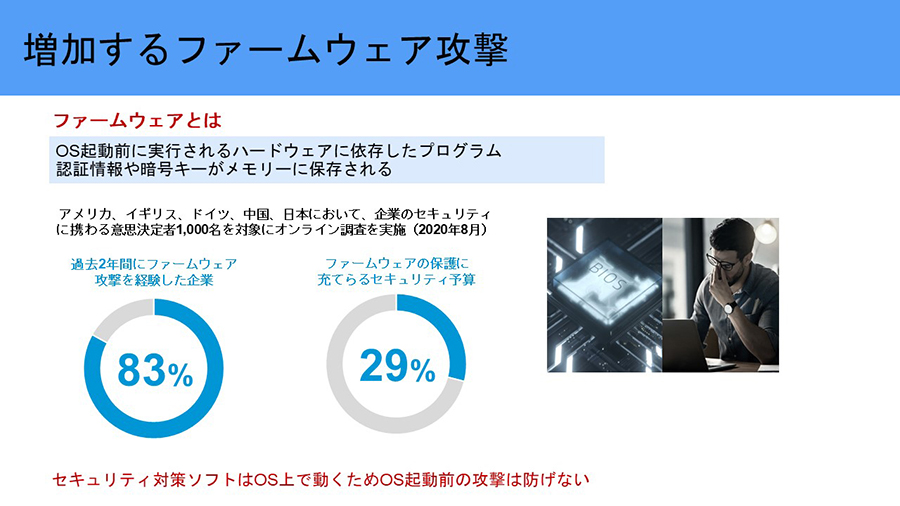

あるいは、これまではセキュリティ対策が見落とされてきたより下層のプログラムを狙った攻撃も増加している。たとえば、PCを起動するとOSが立ち上がる前に実行されるプログラム、ファームウェアを狙った攻撃だ。ファームウェアはOSが立ち上がる前に起動し、ハードウェアの管理と制御をつかさどるプログラムだ。

標的型攻撃では、狙いを定めた特定の組織に何らかの実害をもたらすことを目的とされる。そのため犯罪グループは、対象組織のセキュリティホールを見つけるまで執拗に攻撃を繰り返すのだ。

関連記事:

ランサムウェアとは。感染の種類と事例、万が一かかった時の対策方法まで徹底解説 | Tech & Device TV

出典:Hypothesis Group (Microsoft社委託) によるSecurity Signalsレポート (2021年3月)

https://query.prod.cms.rt.microsoft.com/cms/api/am/binary/RWPStZ

OSが起動しセキュリティ対策の仕組みが動く前に、ファームウェア領域に悪意のあるコードを埋めこまれることでハードウェアが乗っ取られてしまう。これにより、データ盗取やシステム停止といった実害につながる。

| OS、アプリケーション、ネットワーク、メール | 従来までのOSのセキュリティ機能またはウイルス対策ソフトで対応可能。 |

| ハードウェア、ファームウェア | 上記だけでは対応不可能。 |

事実、ここ数年ファームウェア攻撃は増えている。企業が「自社のセキュリティ対策は万全だ」と言うとき、OSの下位階層であるファームウェアまで対策できているだろうか? OS以上の対策に終始しているとしたら、セキュリティホールを塞げていないという認識をもたなければならない。

重要性が増すエンドポイントセキュリティ

このようにサイバー攻撃の手口が巧妙化する中で、新しいセキュリティ対策の考え方が必要になる。従来のVPNを利用した隔離型の対策では、ハイブリッドワークに代表される新たな働き方への柔軟な対応も難しくなることから、これからのサイバーリスクに対応するにはゼロトラストやエンドポイントセキュリティという考え方が重要だ。

エンドポイントセキュリティとは?

エンドポイントとは日本語で「末端」「終点」の意味であり、PCやスマートフォン、タブレットなどインターネットや社内LANに接続される末端機器のことを言う。

新たな働き方や端末機器が普及するにつれ、端末機器はつねにインターネットに接続されるようになった。サイバー攻撃の入口として、エンドポイントそのものが狙われるようになっている。

そこで、エンドポイントにおける未知・既知の脅威を検知・阻止・防御し、自身で侵入を防ぐような仕組みを備えたエンドポイントセキュリティが求められている。

ゼロトラストとは?

ゼロトラストとはその名の通り、「すべてを信頼しない」という前提のもと対策を行うセキュリティの考え方。ハイブリットワークの浸透によって働く場所が多様化したことや、標的型攻撃の増加によってVPNやファイアウォールといった従来型のセキュリティ対策だけではサイバー攻撃を防ぐことは難しくなっている。

ゼロトラストとエンドポイントセキュリティの双方の観点から企業のセキュリティ対策を見直す必要性に迫られている。

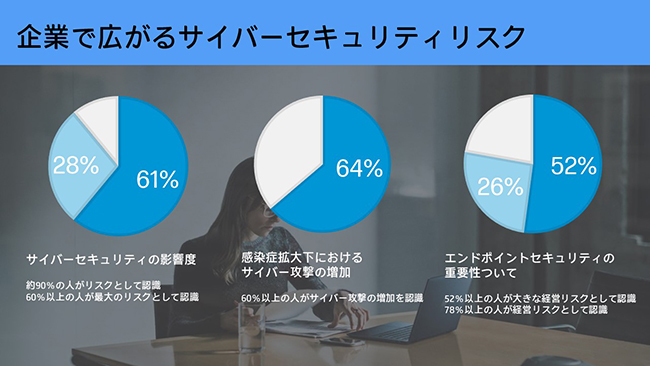

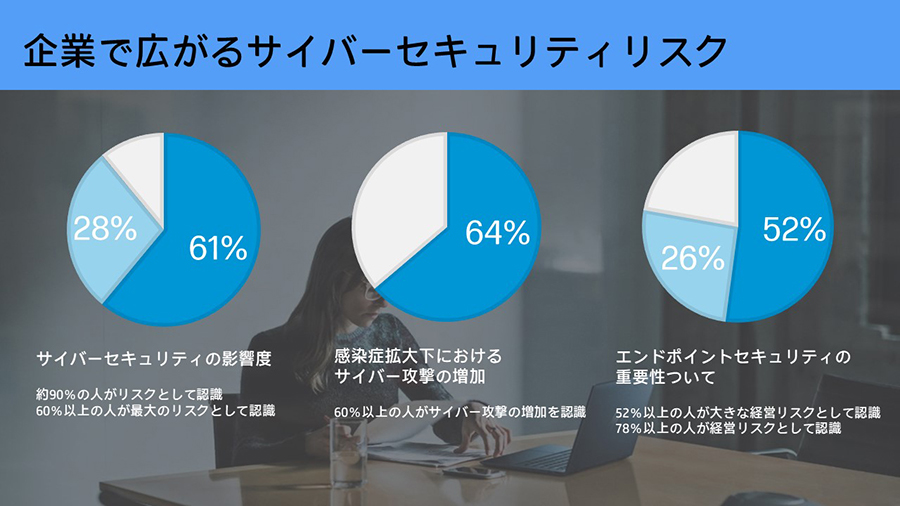

HP独自調査。総務、IT、DX推進部門が対象(回答数284)

日本HPが2022年4月に企業の総務・IT・DX推進部門に対し実施した調査によると、61%がサイバーセキュリティリスクを「最大のリスク」もしくは「最大のリスクのひとつ」として認識していることが判明した。さらにパンデミックによってサイバー攻撃が増加していると感じている人も60%以上となった。

なかでも、エンドポイントセキュリティへの重要性については78%が経営リスクとして認識している。

しかしながら、ファームウェアも含めたエンドポイントにおける具体的なセキュリティ対策を実施できている企業は少ないのが現状だろう。

※1:総務、IT、DX推進部門が対象(回答数284名)

見落としがちなプリンターもエンドポイントデバイスの1つ

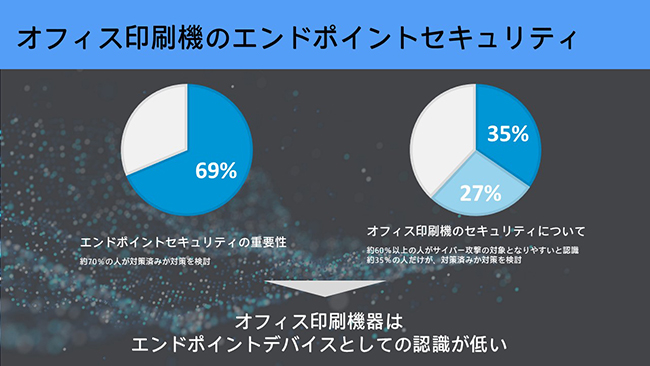

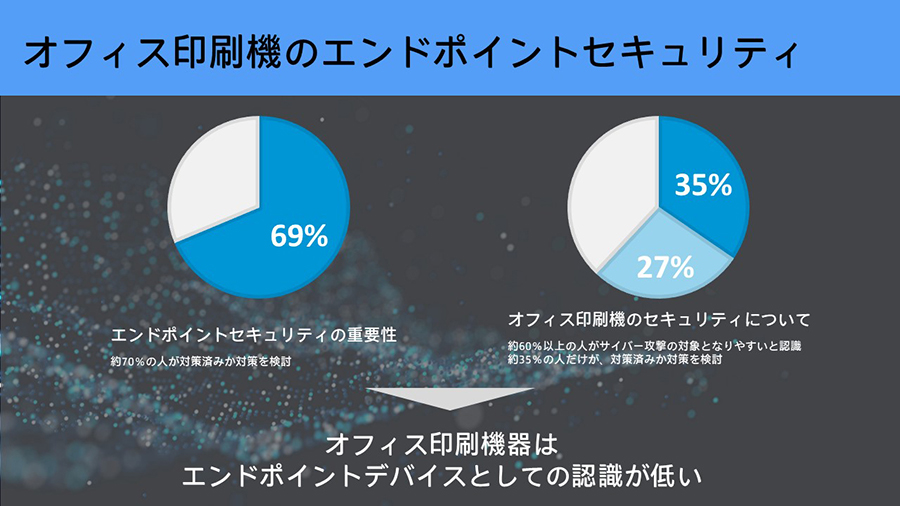

HP独自調査。総務、IT、DX推進部門が対象(回答数284)

見落とされがちだが、プリンターもPCと同じコンピューターシステムの1種である。ファームウェアがあり、データを保管するためのハードディスクも搭載されている。常時インターネットに接続され、データの転送やユーザー認証に用いるためのメールアドレスデータも保有している。

プリンター・複合機は、攻撃対象となりうる立派なエンドポイントであるということだ。さらには、印刷やスキャンを必要とする重要な企業情報が集積している。プリンター・複合機もセキュリティ対策が必要なエンドポイントデバイスであることに変わりはない。

しかし、オフィス印刷機器のセキュリティについて具体的な対策を検討している割合は35%に過ぎない(※2)。

※2:総務、IT、DX推進部門が対象(回答数284名)

その要因は2つある。

- ・オフィス印刷機器がエンドポイントデバイスとして認識されていないこと

- ・オフィス印刷機器が適切に管理されていない・管理されづらい状況にあること

まず、オフィス印刷機器がエンドポイントデバイスとして認識されてこなかったことだ。プリンターもインターネットや社内LANに接続され、スキャンデータや印刷データといった重要な情報が集まる立派なエンドポイントである。セキュリティ対策が必要なエンドポイントデバイスとして認識を改める必要があるだろう。

また、部署や拠点をまたいで購入・配置された印刷機器を、使用状況や消耗品まで含めて全体管理するのが難しいこともある。セキュリティ対策を講じたいと思っても、全体が把握できていないために適切な方法を確立できない場合が多く発生している。

全社的な管理の難しいプリンターをどうセキュリティ対策すべきか?

全社的な管理が難しいオフィスのプリンター・複合機だが、どうしたら適切なセキュリティ対策を講じることができるだろうか? 具体的な方法は以下の3つだ。

- ・エンドポイントセキュリティ対策を施したデバイスを使う

- ・レジリエンスに長けたデバイスを使う

- ・MPS(後述)を活用し印刷環境全体の管理と仕組みのアップデートを可能にする

まず、エンドポイントセキュリティが標準機能として搭載されたデバイスをあらかじめ利用することで、プリンターのセキュリティリスクを最小限に抑えることができる。さらに、レジリエンス(自己回復力)に長けたデバイスを選択することで、セキュリティ対策をより強固にできる。レジリエンスとは、万が一サイバー攻撃を受けた場合でも、攻撃を封じ込め、システムをより早期に正常復帰できる機能や能力のことだ。

また、オフィス全体の印刷機器を管理・最適化するMPS(マネージド・プリンティング・サービス:印刷環境全体のサブスクリプションサービス)を用いることでも、印刷環境の全体管理やプリンターへのセキュリティポリシー適用をはじめとした、様々なセキュリティ対策のアップデートができる。

世界で最も安全なPC・プリンターといわれるHP製品(※)には、包括的なエンドポイントセキュリティ「HP Wolf Security」が標準搭載されている。HP Wolf Securityは、PCの場合は、Windows OSだけでなく、PC深部のファームウェアやハードウェア、PC外部のインターフェースを含めて多層的に保護できるセキュリティだ。

ハードウェアやファームウェア上で不正を検知すると、自動で再起動し安全な起動を確保する。OSの下、OSの中、OSの上、どの階層を狙われても対策できるのがHP製品であり、セキュリティ攻撃から自動復元するレジリエンス機能が組み込まれているのは、世界で唯一HP PCのみとなっている。このPCセキュリティとまったく同じ考え方と技術がプリンターにも標準で搭載されているのだ。

※HPの最先端組み込みセキュリティ機能は、HP FutureSmartファームウェア4.5以上を搭載したHP EnterpriseおよびHP Managedデバイスで利用可能です。この文言・表現は2019年に公開された同クラスの競合プリンターの機能を米国HP Inc.が調査した結果に基づきます。デバイスのサイバーレジリエンスに関するNIST SP 800-193ガイドラインに沿って、攻撃を自動的に検知、停止し、自己回復型のリブートで回復する一連のセキュリティ機能を標準装備しているのはHPだけです。

一方、Emotetのように、仕事関係者になりすまして送られる悪質なメールを見分けるのは難しい。そこでHPでは、脅威の封じ込め機能を持つ、次世代型ウイルスソフト「HP Sure Click」も展開している。HP Sure Clickをインストールすることで、安心して添付ファイルを開いていただける。PCデバイス側から見ると簡易であることに加え、対策に関する負担も少なくて済む。

HPは現代のサイバー攻撃から企業を守るため、さまざまな保護機能を開発し提供している。PCを知り尽くしたHPの手がける、世界最高水準のセキュリティを搭載するプリンターの導入を、ぜひ検討いただきたい。

※HP WOLF PRINT ENTERPRISE SECURITY はHP EnterpriseおよびHP Managedデバイスで対応

まとめ:今、オフィスプリンターに必要なセキュリティ対策

印刷環境について、セキュリティ対策としてカバーしなければならない領域は広い。スキャンされるデータに対してセキュリティを強化すること、また誰でもいつでも印刷できる状態でありながらも、印刷物がプリンターに出力しっぱなしになる状況を防ぎ、より管理すること、そして印刷行為そのものの認証強化などであるが、それらの対策については、すでに実施済みの企業も多いだろう。

しかしハードウェアについては手薄な企業が圧倒的に多いことが調査結果からわかっている。そこで本記事では、ハードウェアにおけるセキュリティに主眼を置いて解説してきた。

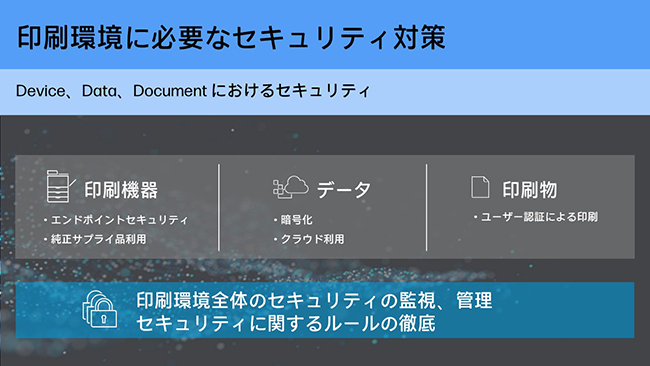

では、エンドポイントセキュリティとしての印刷機器や印刷環境全体をどのようにサイバーリスクから守ればよいか?

以下、3つの観点から考える必要がある。

- ・印刷機器:エンドポイントセキュリティ、純正サプライ品を利用する

- ・データ:データを暗号化・クラウドを利用する

- ・文書管理:PINや従業員カードなどを用いてユーザーを認証する

プリンターをはじめとするオフィス印刷機器は、エンドポイントの1つである。ハードウェアやファームウェアレベルでセキュリティ対策を講じたデバイスを使用し、サプライ品についても純正品を利用できるとよい。

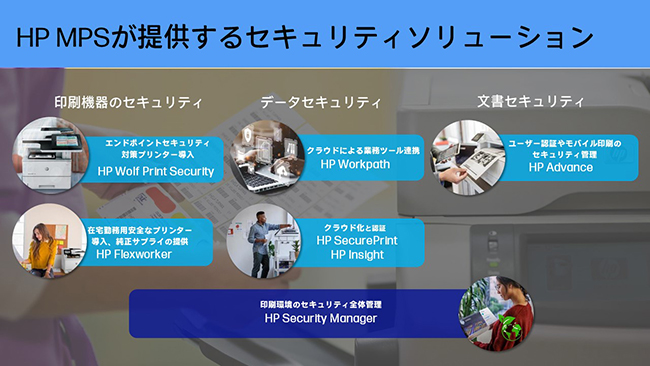

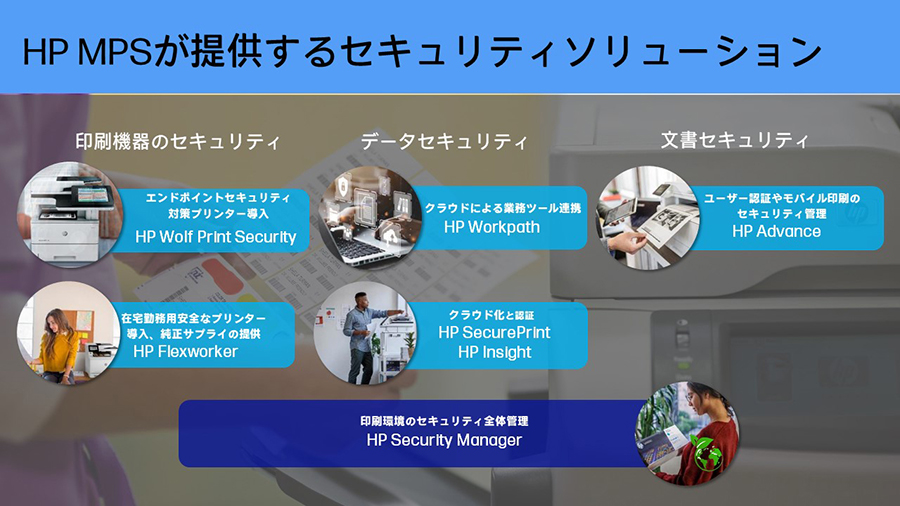

HP Enterprise製品には、包括的なエンドポイントセキュリティ対策「HP Wolf Security」が標準搭載されている。テレワーク向けには「HP Flexworker」をご利用いただくことで、在宅勤務者にも安全なプリンターや純正サプライ品を納入することができる。

印刷やスキャンを行う際はデータを暗号化することでネットワークや記憶媒体からの情報漏えいに備え、許可された通信だけを行うよう信頼できるクラウドサービスを通じてやり取りすることが求められる。

HPでは、クラウド文書管理アプリケーションとの連携を簡単に、かつ安全に行える「HP Workpath App」のほか、クラウド認証を利用してゼロトラスト環境下でも安全に印刷を行うための「HP Secure Print」およびクラウド印刷環境の可視化や監視ができるソフトウェア「HP Insight」を提供している。

不正な印刷や印刷物の放置、ユーザーの印刷やスキャン行動を把握するためには、ユーザーごとに適正なアクセス権を付与し、PINや従業員カードなどを用いて都度ユーザー認証を行う必要がある。

「HP Advance」では、さまざまなカードリーダーやPINコードなど、複数の認証オプションをご用意し、データを正確に追跡および収集できる仕組みを提供している。

以上のように印刷環境のセキュリティ対策は多岐にわたるが、デバイスの提供からセキュリティ対策、日々のマネジメントまで、HPは安全な印刷環境をトータルで提供することができる。今使用している印刷機器をHP製品に変えていただくだけで、ハードウェアセキュリティの実現が可能だ。さらにHP MPSサービスを活用いただくと、データセキュリティや文書セキュリティもあわせて管理できる。

HPは、世界でもっとも安全なPC同様にオフィスの印刷環境もサポートさせていただくことで、企業の経営リスク軽減に貢献したい。

関連記事:

システム、人、そしてサプライチェーン 守るべきポイントへ先行投資せよ | Tech & Device TV

エンドポイント・セキュリティの新潮流「HP Wolf Security」でビジネスを守る - 日経ビジネス電子版 Special

下記必要事項を記入の上、ボタンを押してください。