HP Tech&Device TV 内のコンテンツを検索します。

2021.09.15

誰でもハッカーになれる時代。ネット世界の「裏側」で、いま何が起きているのか

「私たちの目的は金銭であり、社会で問題を起こすことではない」

まだ記憶に新しい2021年5月。アメリカ最大手の石油パイプラインが、サイバー攻撃を受けて5日間にわたり操業停止となった。

写真:iStock / oatjo

冒頭の引用のようにサイバー犯罪組織「ダークサイド」は、自ら関与を認め、狙いは金銭目的である声明を発表。その後、複数の米メディアが、440万ドル(約4億8000万円)の身代金の受け取りに成功したことを報じた。

この事件がハッカー集団の無秩序型のサイバー攻撃によるものだという事実は、全米どころか世界中を震撼させた。

かつては愉快犯が多かったサイバー攻撃。しかし近年はハッカーたちが組織化され、ビジネスとしてサイバー犯罪に手を染めている。

その温床となっているのが、インターネットの最深部「ダークウェブ」だ。そこでは、麻薬や武器、個人情報のみならず、「RaaS(Ransomware as a Service)」と呼ばれるサイバー攻撃のためのツールやサービスなども売買されている。

私たちの見えないところで日々高度化していくサイバー犯罪。その実態と対策について、「闇ウェブ」の著者・高野聖玄氏に話を聞いた。

誰でもサイバー犯罪者になれる時代

―― アメリカの石油パイプラインが停止した事件や大手マッチングアプリの情報流出など、サイバー攻撃に関するニュースが話題を集めています。なぜこのような事件が増えているのでしょうか。

高野 理由はふたつあると考えています。

ひとつめは、サイバー犯罪が参入障壁の低いビジネスとして成立したことです。

近年では、サイバー攻撃用のソフトウェアをクラウドで提供する闇ビジネスが流行しています。

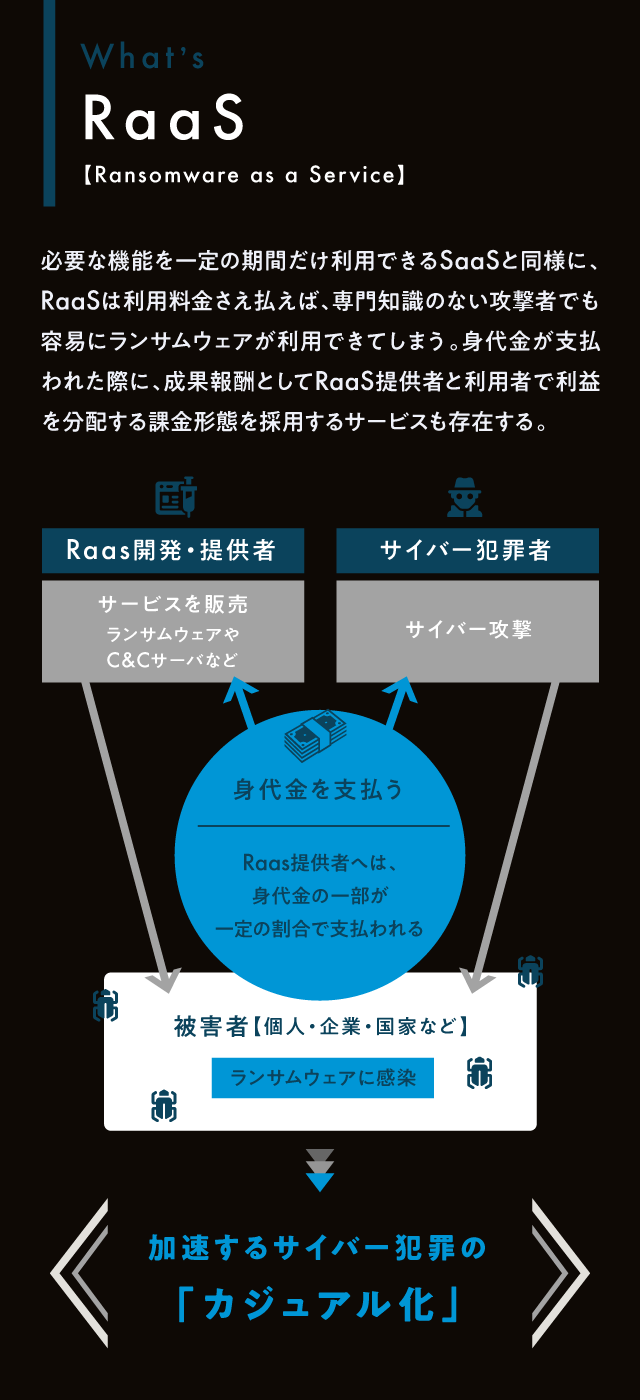

例えば「RaaS(Ransomware as a Service)」と呼ばれるような、「ランサムウェア」※を使ったサイバー攻撃が容易にできるパッケージサービスがあります。

※マルウェア(悪意のあるソフトウェアや不正プログラムのこと)の一種で、「身代金要求型不正プログラム」とも呼ばれる。「身代金(Ransom)」と「ソフトウェア(Software)」からなる造語。

私たちが普段使うようなSaaSのようなクラウド型サービスで、カスタマーサポートやチュートリアルも付帯します。料金体系は、一括支払いやサブスクリプション(定額課金)などさまざまです。

異なるのは「サイバー犯罪に使える」こと。こんなツールが、数千円〜数万円で売り買いされています。

いまやサイバー犯罪には、高度なプログラミング技術や知識は必要ありません。「誰でもサイバー犯罪者になれる時代」と言っても過言ではない。

それに、最近のニュースで報じられているように、サイバー攻撃で大金が稼げることが実証されている。それが容易にできるサービスがあるとなれば、当然利用する人は増えるばかりです。

ふたつめは、リモートワークの普及によって攻撃対象が増えていることです。

コロナ禍で多くの企業が急遽リモート環境を整備しました。それにより、自宅から企業のサーバーに接続できるようセキュリティを緩めたり、スマートフォンなどの新たな端末をシステムに連携させたりすることが増えました。

その結果、個人の端末から容易に企業の情報システムに接続できるようになった。いまの時代は、攻撃する側から見たらとてもおいしい状態になっているのです。

組織化するハッカーたち

―― 誰でもサイバー攻撃を容易に行えるようになったことに加えて、ハッカーの侵入経路も増えている。

はい。さらにRaaSのようなサイバー攻撃用のパッケージサービスの普及に伴い、いま多くのハッカーたちは、高度なビジネス組織へと変貌を遂げています。

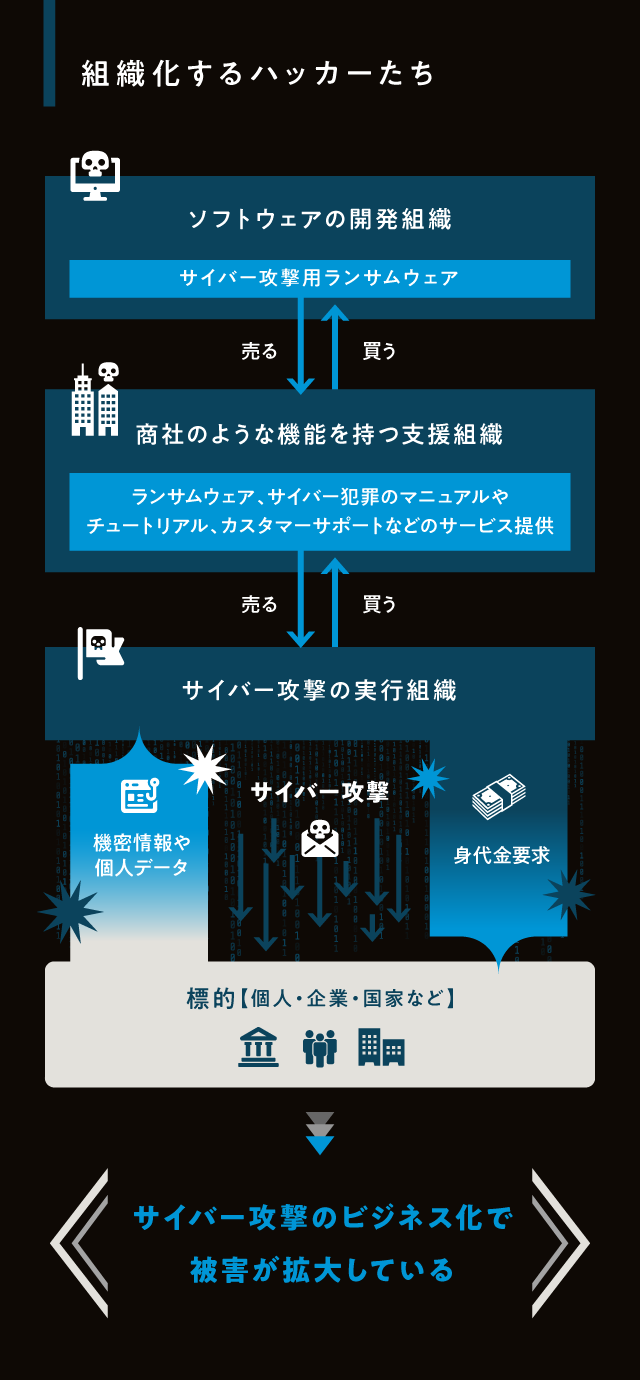

以前のサイバー犯罪といえば、エンジニアが個人あるいは複数名のハッカー集団として活動していました。

サイバー攻撃の狙いも、自身のスキルを誇示したり、ゲーム感覚で攻撃したりと、愉快犯的な動機が多かった。

しかしいまは、サイバー攻撃用のソフトウェアを開発・提供する組織がいれば、ハッキングの実行を専門とする組織がいる。分業体制ができています。

ダークサイドの例で言えば、攻撃ツールであるランサムウェアを開発したグループと、それを使い実際の攻撃を行うグループは別だと見られています。どちら側も狙いは、金銭です。

それぞれのレイヤーで専門化が進み、次の犯罪が生まれるサイクルができあがっているんです。

川下にいるサイバー犯罪組織は、不特定多数を狙った無差別攻撃を実行します。セキュリティの甘い個人のスマホやPCに侵入できれば、そこから企業や国家の情報にアクセスする足がかりができる。

そうやってシステムを破壊したり、データを暗号化したり盗んだりすることで、巨額の身代金を請求する。

もはや決して他人事ではない、いま最も警戒すべきサイバー空間の脅威のひとつです。

―― RaaSを提供するダークサイドのような組織が、身代金ビジネスのコンサルティングやカスタマーサポートまで行うこともあるそうですね。

ハッカー集団の実態を調べるために、何度か彼らとやりとりをしてみたことがあります。

法に触れないよう弁護士に相談しながらですが、例えばランサムウェアを提供している組織に、自分たちで開発したものなのか、botと呼ばれる攻撃サーバーを何個用意できるかなどを問い合わせました。

すると、多くのサービスからは数時間程度で返事が来ます。日本のECのカスタマーサポートよりも全然早い。しかも英語がネイティブではない国だとみられるサービスであっても、すごく丁寧な英語で回答してくれます。

競合との差別化を図るために、こうした顧客満足度を意識したサポートを行う組織も増えているのだと考えられます。

サイバー犯罪はいまや、エコシステムを形成し、ひとつの大きな産業になっていると認識する必要があります。

サイバー空間の深海「ダークウェブ」

―― RaaSのようなサービスを普通に購入することは難しいと思うのですが、どのようなマーケットでやりとりされているのですか。

多くはインターネットの最深部「ダークウェブ」で、取り引きされています。

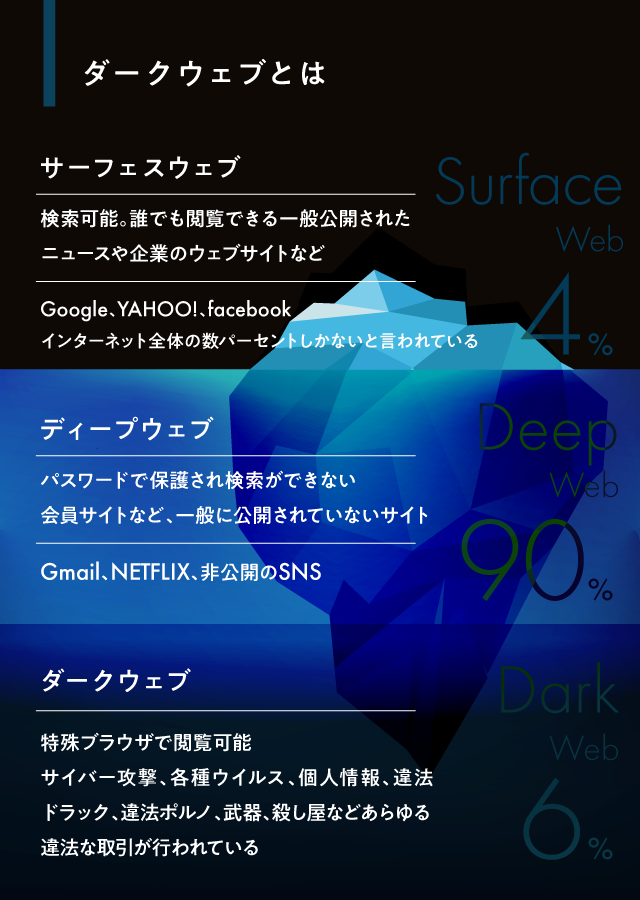

そもそも、現在のインターネットは大きく3つの階層に分けられます。Googleなどで検索できる「サーフェスウェブ」。

パスワードなどで保護され、一般に公開されていない「ディープウェブ」。加えて、特殊なブラウザでしかアクセスできず、世界各地のサーバーを経由するためアクセスした人が特定しにくい「ダークウェブ」です。

ダークウェブでは主に麻薬や武器、児童ポルノやクレジットカード情報の売買など、あらゆる違法な取引が行われています。

盗まれたNetflixのアカウントなんかも、自国では買えない国の人に向けて5000円程度で売買されています。

―― 違法取引が行われているとわかっていて、なぜダークウェブは規制されないのですか。

もともとダークウェブの中心となっている「Tor」という技術は、情報通信の秘匿性を確保するために、アメリカ海軍によって開発されたものです。

実はダークウェブ上の全てが犯罪に関する情報なわけではありません。インターネット検閲によって情報が統制されている国でも見られるように、BBCやFacebookもダークウェブ上にサイトを持っています。

それに、攻撃ツールを提供するWebサイトの中には、「自社のセキュリティ対策のためにのみ使用してください」といった記述がある場合もあります。

購入者は犯罪に使えることを理解しているけれど、建前上はセキュリティ検証用のフリをして売られているのです。

ダークウェブが現在のように犯罪の温床になってしまったきっかけは、2011年に「シルクロード」という巨大なマーケットができたことです。

そこではドラッグや武器、殺人依頼などあらゆる犯罪のやりとりが行われていました。そしてシルクロード閉鎖後も、たくさんの闇市場が開設されるようになりました。

当時、ビットコインが流行し始めたタイミングだったこともあり、通信と決済というふたつの匿名条件が揃ったことが犯罪マーケットの拡大を後押ししたのです。

―― シルクロードの開設から10年経った現在、ダークウェブのマーケット規模はどれくらいになるのでしょうか。

マーケットの全貌は把握できませんが、機密情報やRaaSの売買が活発になり、被害額のスケールは非常に大きくなってきています。

RaaSを使った犯罪では、サイバー攻撃によって企業の情報を手に入れて、「身代金を払わなければ公開するぞ」と脅しをかけます。

公表されているものだけでも十数億円規模の被害が明らかになっていますが、これらは氷山の一角です。

実際はもっと被害を受けているのに公表していない企業も数多くあります。セキュリティ対策は企業の信頼に直結するため、被害にあったことを公表しない企業も少なくありません。

身代金を支払えば、サイバー犯罪の被害を隠すこともできる。だからそのほうがトータルリスクが低いと考え、支払って泣き寝入りするケースもあるため、被害の把握を難しくしています。

完璧なガイドラインはない

―― このような状況のなかで、企業はサイバー犯罪とどのように向き合えばいいのですか。海外と比較して、セキュリティ対策が甘いという話もよく聞きます。

数年前と比較すれば、日本の大企業のセキュリティ意識は格段に上がりました。

しかし深刻なのは、大企業と中小企業、都市部と地方で大きな差があることです。中小企業や地方の企業では、いまなお古いバージョンのPCやスマホを使用している会社が多い。ITインフラに対する設備投資に、大きな差が出てしまっています。

そうすると、サプライチェーンのトップはセキュリティが堅固だけれど、川下の中小企業からはすんなり侵入できる、というようなことが起きてきます。

あるいは同じ企業のなかでも、部署によってセキュリティレベルが不揃いなケースも多い。

―― そうなると、セキュリティが甘いところから侵入されてしまうんですね。

そうです。だから、まずは経営者がセキュリティリスクの大きさ、全体像を理解する。その上で、企業として「何を守るべきか」を経営目線で定義する必要があります。

そもそもセキュリティリスクは自然災害と同じで、100%事前に回避することは困難です。どの企業にも当てはまる完璧なガイドラインはありません。

もし地震が多い日本で自社ビルを買うなら、耐震構造を気にするでしょう。

でもシステムを購入するときは、その構造に問題がないかを気にしない。テクノロジーのことはよくわからないから「きっと大丈夫だろう」と楽観的に考えてしまう。テクノロジー嫌いの経営者が多いことが問題です。

またセキュリティと生産性は両立しないと考える経営者も多いのですが、決してそうではありません。むしろその場凌ぎのセキュリティ対策は、かえって生産性を著しく下げる要因にもなります。

セキュリティの基準を経営目線で定め、組織全体でシンプルに環境を整備する。きちんと監視体制をつくる。そのほうがトータルコストも下がりますし、長期的にみると結果的に生産性も上がります。

経営者の方々にセキュリティの重要性を説明しても、それだけで納得してもらえることは少ないのですが、生産性につながるとわかれば話が進むことも多い。

この世界的なサイバー犯罪の状況を認識して、企業としてのガバナンスをアップデートすること。

それが防衛でもあり、長い目で見るとビジネスへの投資につながっていると、ご理解いただければと思います。

構成:シンドウサクラ

撮影:小林由喜伸

デザイン:田中貴美恵

編集:君和田 郁弥、宇野 浩志

NewsPicks Brand Design制作

※当記事は2021年7月21日にNewsPicksにて掲載された記事を、株式会社ニューズピックスの許諾を得て転載しております。