脅威インテリジェンスが切り拓く未来のリスク管理「第五回 安全環境を作るHP Sure Clickの可能性」

5回にわたり(隔月寄稿)、経営の視点からリスク対策の検討材料として脅威インテリジェンスを活用する方法を解説する ”脅威インテリジェンスが切り拓く未来のリスク管理“ シリーズ。第5回目の今回は「安全環境を作るHP Sure Clickの可能性」をお届けします。

「これは、なかなか面白い!大量にマルウェアを動作させてみよう。」

これは、初めてHP Sure Click(以降、Sure Click)を触った時に、筆者が思った心の声です。筆者は、普段macOSとWindowsを併用しています。Windows環境は、東京生産モデルのPCを利用しており、Sure Clickが導入されていますので、最初は玩具を弄っているような感覚だったことを覚えています。

今回、HP様のご厚意でエンタープライズ版も評価させて頂きましたので、本稿では、過去の寄稿でのキーワードである「インテリジェンス」「インキュベーション」「ハンティング」の観点で感想を述べてみようと思います。

Micro-VM技術による防御

Sure Clickとは、端的に説明すると、「悪性ファイルを開いたとしても、Micro-VMという仮想環境で動作させるので安全」という環境を提供するセキュリティプロダクトです。

一応、カタログ通りの説明をしますと、同プロダクトは実行ファイルやドキュメントなどをシステムと分離された環境で開くことを可能にします。具体的には、Micro-VM技術により、悪意のあるコードが本体のシステムに影響を及ぼすことを防ぐ仕組みとなっています。このMicro-VMは、悪性プログラムによるコンピュータへの影響を防ぐためのコンテナとして動作します。

脅威インテリジェンスが切り拓く未来のリスク管理「第五回 安全環境を作るHP Sure Clickの可能性」

筆者がSure Clickの評価をしてみて感じたのは、検知をすることに重きをおいたプロダクトではなく、「システムの保護」であることが明確に打ち出されている点です。特に、実環境において一定の安全性を確保しながら悪性プロセスを追跡できる点においては、増加し続ける未認知のサイバー脅威への対抗策として、効果的なアプローチであると考えます。

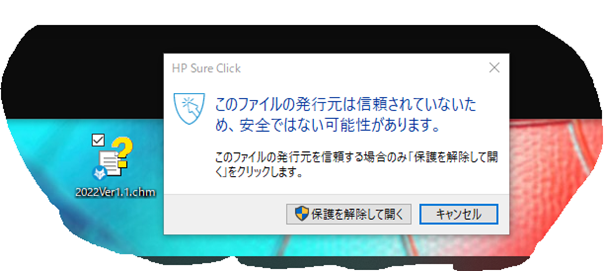

一方で、HP様には失礼を承知で書いてしまいますが、Sure Clickのみでは、検出困難なマルウェアも当然あります。例えば、一般的なウイルス対策ソフトなども同様の課題がありますが、JarやCHM(Microsoft Compiled HTML Help)のように、内部にコンテンツの包含しているファイルにおいては、初見でのウイルススキャンでの黒白判定は難しいです。そのため、どうしてもこれらのファイルを利用しなければならない環境下において、保護を解除せざるを得ない場合などは、一部、脅威の影響を受ける恐れがあります。ただし、サイバー攻撃の流れの中において、多くはEXEやDLLといった実行ファイルの起動ですので、その点は保護対象となるため、被害緩和は期待できると考えます。この辺りは、どのようなセキュリティプロダクトを利用した場合においても、課題となる点でもあるため、設定や運用により補完できる内容であると思います。

図 - CHMファイルの保護解除との葛藤

図 - CHMファイルの保護解除との葛藤

ちょっとだけインキュベーション風

近年、多くのマルウェアがサンドボックスなどの解析環境における実行を嫌います。その点、Sure Clickは、実環境上に特定のプロセスに限定してMicro-VMを実行しますので、マルウェアの解析妨害機能に反応せずに、動作することが期待できそうです。このような環境下であれば、不審なファイルを実行し、しばらく放置しておくことでマルウェアの動作を観察することができます。さすがに攻撃者による遠隔操作を許すわけにはいきませんので、完全なインキュベーションとまではいきませんが、一般に未認知の脅威に対しても慌てず動作を確認することができます。

筆者も試してみましたが、業務端末上におけるマルウェアのおおまかな動作を把握したいときなどは便利だと感じました。欲を言えば、リスクを許容できる範囲で、ユーザに自由(?)を与えてくれると、より”脅威の見える化”ができると思いました。ただ、それではセキュリティプロダクトとしては、減点対象になってしまいそうですが・・・。

エンタープライズ版でのハンティング

組織内に入り込んだ未知の脅威の把握には、脅威ハンティングが有効であることは既によく知られています。Sure Clickの場合は、エンタープライズ版に限定されますが、「Managed Cloud Controller」により不審なプロセスを追跡することが可能です。

ハンティングといえば、Yaraのようなシグネチャベースのものが代表的ですが、未知の脅威に対しては、あまり得意ではありません。その点、Sure Clickの場合は、プロセス全体を眺めることができますので、視覚的に脅威を把握することが可能となります。例えば、通常はネットワークトラフィックを発することは無いアプリケーション(メモ帳や計算機など)が、外部サイトへアクセスをすれば明らかにおかしな挙動であることは明らかです。ちなみに、デメリットを挙げるとすれば、1つは分析者に経験とスキルが必要となることでしょうか。きっと、この種の課題はAIが解決してくれる筈です!

蓄積されたログからインテリジェンスを生成

利用の仕方によると思いますが、Sure Clickは様々なプロセスを追跡するため、インテリジェンスの生成にも役立つように思いました。ハンティングでの活用と同様に、分析者に依存する部分が大きいですが、脅威が視覚化できることは大きなメリットです。

例えば、米政府がガイダンスを公開するなど、近年、大きな課題となっているソフトウェアサプライチェーン攻撃に対しても活用できるのではないでしょうか。特定のアプリケーションの前バージョンとの挙動の比較により、悪性のプラグインなどが混入の有無や、コードの改変などのチェックが可能となります。これは、サードパーティのコンポーネントやソリューションに依存したシステムを利用する、ソフトウェアサプライチェーンのリスクを有する業界には比較的有効だと思います。

また、内部脅威へのインテリジェンスの生成にも役立つかもしれません。ツールや特定のコマンドなどによるシステムの制限回避などは容易に思い付きます。例えば、常にPowerShellスクリプトが動作している端末や、Netコマンドをやたら実行している端末、トンネリングツールの実行などが組織内で発見されたら気味が悪いですよね。ちなみに、この例は実際にあった話です。

このような分析を地道に継続していくことで、業界や組織特有のインテリジェンスが蓄積していくことは、将来的に組織の財産になるのではないでしょうか。

まとめ

Sure Clickは、未認知の脅威アクターの増加に伴い、増え続ける脅威に対して効果的な安全環境を提供してくれるプロダクトです。使い様によっては、様々な切り口で応用のできる点は、個人的には魅力に感じました。一点、私的な残念でならない点としては、macOS版が無いことでしょうか。

Author :

株式会社サイント

代表取締役

岩井 博樹氏