脅威フォワーディングは、自動トリアージと分類で脅威インテリジェンスを強化

※ 本ブログは、2019年3月10日にBromium BlogポストされたThreat Forwarding Augments Threat Intelligence with Automated Triage and Categorizationの日本語訳です。

Bromiumのお客様には、手動または一方通行のクラウドコネクターを使用して、独自の脅威データをBromiumアナリストに安全に送信するオプションがありました。Bromium Secure Platform 4.1.5では、お客様のBromiumコントローラーから直接Bromiumクラウドサービスへの双方向接続を導入することで、脅威のフォワーディングを改善しました。これにより、真に陽性な脅威の検証やマルウェアファミリー名の識別を含む自動脅威トリアージと分類をリアルタイムで、また新たな脅威情報の開発に合わせて行うことが可能になります。

どのように機能するのか?

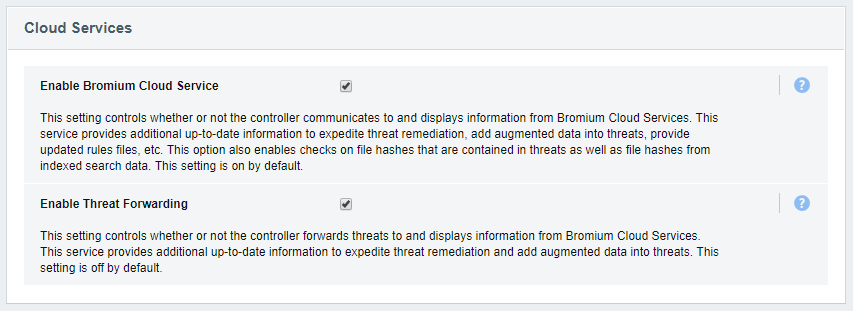

Bromium 4.1.5(現在利用可能)からは、Bromium 4.1.4で導入したリアルタイムのクラウドベースの脅威インテリジェンス機能をベースに、BromiumコントローラーからBromium Cloud Servicesを介した自動脅威転送を有効にするためのオプトインが可能になります。2つのシンプルなチェックボックスにより、新たなレベルのインテリジェンスへの扉が開きます。

なぜBromiumとの脅威データの共有をオプトインする必要があるのか?

簡単に言えば、物事が変化するからです。多くのマルウェアサンプルは、最初の分析で「スリープ」を試みたり、コマンド&コントロールサーバやダウンロードサイト、ペイロードをローテーションしたりするので、完全に再現するのに時間がかかります。セキュリティ業界全体がこの問題に何十年も取り組んできました。最初のエントリで「リンゴを一噛み」するだけで、予備的な脅威インテリジェンス情報に基づく初期の判断の多くは、後になって不正確であることが判明します。Bromiumクラウドへの自動脅威転送は、潜在的な脅威が最初に現れた時だけでなく、新しい情報が利用可能になった時に、脅威を識別して分類することを可能にします。

BromiumクラウドサービスとBromium Threat Labsのセキュリティアナリストによる継続的な脅威インテリジェンスによる脅威の転送は、状況認識を向上させ、最新の脅威情報によるセキュリティの準備を強化します。

- 予備的なクリーンの判断は、自動または手動の分析に基づいて、後に真の脅威として識別される可能性があります。

- 初期のポジティブ判断は、より多くのデータが収集され、マルウェア対策業界のコンセンサスが進化するにつれて、良性のものとして再設定される可能性があります。

- 未知のマルウェアは、その後、特定のファミリ名で識別されるようになる可能性があります。

- お客様のインシデント対応者は、受信した特定のアラートに関してBromium Threat Labsのセキュリティアナリストに相談することができます。

- Bromiumは、Bromiumコントローラーから生成されるものを超えた追加の詳細レポートを提供する場合があります。

私のデータは機密だ。それを保護するためにどのような保護措置がとられているのか?

外部から入ってくる真の陽性の悪意のある脅威は、定義上、機密情報や個人を特定できる情報(PIまたはPII)を含みません。もしそれが本当にマルウェアであれば、Bromiumと共有することを躊躇する必要はありません。 誤検知(お客様のドキュメント)の場合のみ、懸念が生じる可能性があります。

- お客様のセキュリティ要件に基づき、実際のマルウェアコンテンツ(オリジナルのドキュメントまたは実行ファイル)を含む マルウェアマニフェストファイルをオプションで除外することができ、BromiumがオリジナルのソースドキュメントのPIまたはPIIを閲覧することを防ぐことができます。

お客様のデータはお客様のものであり、ソースファイルや特定の脅威識別子が他のBromiumのお客様や第三者と共有されることはありません。

脅威データに誤検知があるのはなぜか?

誤検知(FP)は、この業界では慎重になることで発生しますが、正直なセキュリティベンダーには誤検知がないわけではありませんが、BromiumのFPは他のベンダーのFPとは3つの基本的な点で異なります。第一に、BromiumのマイクロVMは単一のアプリケーションやドキュメント毎に隔離しているため、対象に対して非常に高いS/N比を生成します。異常で予期せぬ動作があれば、Bromium アラートの引き金となり、そのうちのいくつかは後の分析で良性であることが判明します。第二に、Bromium アラートは通常、ユーザーを中断させません。ほとんどのお客様は、BromiumマイクロVM内でマルウェアが実行されているのが発見された後も、継続的に実行するようにBromiumマイクロVMを設定しています。第三で最後の点は、Bromiumは脅威と非脅威を分離し、エンドポイントの侵害や横展開の可能性を排除するため、Bromiumで生成されたFPは、セキュリティチームが状況を修正するためにすぐに何かをする必要はありません!セキュリティチームは、アラートが最終的に真の脅威であることが証明されても、偽陽性であることが証明されても、レポートを情報として受け取るだけです。

脅威データの共有の価値

Bromium隔離アラートが生成された場合でも、エンドポイントはBromiumのハードウェアで強化されたアプリケーショ ン隔離によって保護されていることを覚えておくことが重要です。Bromiumアラート分析は、Bromiumがあらゆる階層防御戦略に付加する価値をよりよく理解するために有益であり、また、他のセキュリティシステムへの標準脅威情報フィードを通じて、Bromiumによって保護されていない他の重要な資産を保護することができます。

Bromiumと脅威データを共有することで、組織はBromiumが阻止した脅威をよりよく理解することができ、脅威情報をグローバルに共有する幅広いイニシアチブの一員となることができ、攻撃が起こる前に組織を防御する準備ができます。脅威フォワーディングは、さらなるインテリジェンスの共有と分析の利点を可能にします。

- お客様の組織や業界に関連するグローバルな攻撃トレンドの洞察

- アクションのための高精度のセキュリティアラートの確認とトリアージ

- グローバルな脅威共有に参加し、セキュリティ体制の向上を図る

脅威フォワーディングの詳細については、ナレッジベースの記事をご覧ください。

Author : Michael Rosen

監訳:日本HP