Step by Step HPビジネスPCのセキュリティを使ってみよう:HP Connect for Microsoft Endpoint ManagerによるHPビジネスPCのBIOS設定管理

Step by Step HPビジネスPCのセキュリティを使ってみよう

HPビジネスPCには多彩なセキュリティ機能が搭載されています。”Step by Step HPビジネスPCのセキュリティを使ってみよう"シリーズでは、毎回1つのセキュリティ機能を取り上げ、設定方法や利用手順をStep by Stepで解説し、セキュリティ機能を実際に使っていただくことを支援いたします。

今回はHP Connect for Microsoft Endpoint ManagerのBIOS設定ポリシーを使用してHPビジネスPCのBIOS設定を管理する方法を紹介します。HP Connect for Microsoft Endpoint Managerについてはこの記事もご覧ください。

前提条件

- デバイスはIntuneに登録されていてる。

- Microsoft Azure Active Directoryテナントへの管理者権限でのアクセス権。

- Microsoft Endpoint Manager(Intune)のプロアクティブな修復の機能を利用可能な次のいずれかのライセンスがある。

- Windows 10 Enterprise E3またはE5、またはMicrosoft 365 F3、E3、またはE5

- Windows 10 Education A3またはA5、またはMicrosoft 365 A3またはA5

- Windows Virtual Desktop Access E3またはE5

図1.プロアクティブな修復の条件

図1.プロアクティブな修復の条件

HP Connect for MEMの利用開始手順

モダンブラウザ(Microsoft Edge、Google Chrome、Mozilla Firefoxなど)でhttps://admin.hp.com にアクセスして「Get Started」をクリックします。

図2.HP Connect for Microsoft Endpoint Managerの初期画面

図2.HP Connect for Microsoft Endpoint Managerの初期画面

Intuneの管理者権限のあるAzure ADアカウントでサインインします。組織のAzure ADのポリシーに応じて多要素認証が求められます。初回サインインの際には以下のアクセス許可を要求するMicrosoftのダイアログが表示されます。

- Sign you in and read your profile

- Maintain access to data you have given it access to

- Read Microsoft Intune Device Configuration and Policies

- Read and write Microsoft Intune Device Configuration and Policies

- Read Microsoft Intune RBAC settings

- Read all groups

- Access the directory as you

- Read group memberships

「組織の代理として同意する」にチェックを付けます。

「承諾」をクリックします。

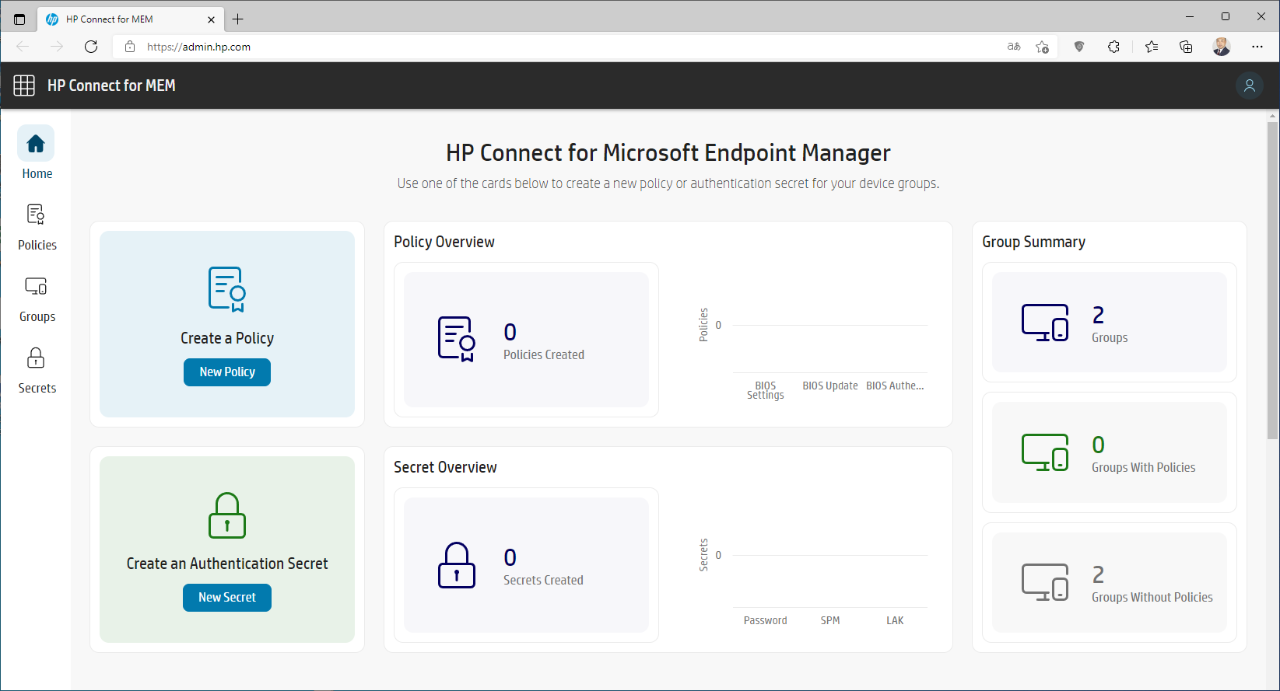

サインインが完了するとHP Connect for MEMのHomeタブ画面が表示されます。

図3.HP Connect for MEMのHomeタブ画面

図3.HP Connect for MEMのHomeタブ画面

HP Connect for MEMのBIOS設定ポリシーの動作について

このポリシーはAzure AD(AAD)のグループに公開され、そのグループに含まれている特定のプラットフォームに適用されます。Microsoft Endpoint Manager (Intune)がポリシーを適用すると、修復スクリプト(Intuneのプロアクティブな修復のスクリプト)が選択に一致したグループ内のデバイスに適用されます。グループ内のデバイスがプラットフォーム名とIDに一致する場合、修復スクリプトがローカルのIntuneエージェントによって実行されます。つまり、BIOS設定ポリシーはデバイスの機種ごとに作成する必要があります。

次に、修復スクリプトは、HP Connectポリシーで要求されたBIOS設定の変更を確認して処理します。認証ポリシー(HP Sure Adminまたはパスワードのいずれか)がデバイスグループに適用されている場合、設定スクリプトは適切な認証を使用してBIOS設定を管理します。

HP Connect for MEMのBIOS設定ポリシーの設定

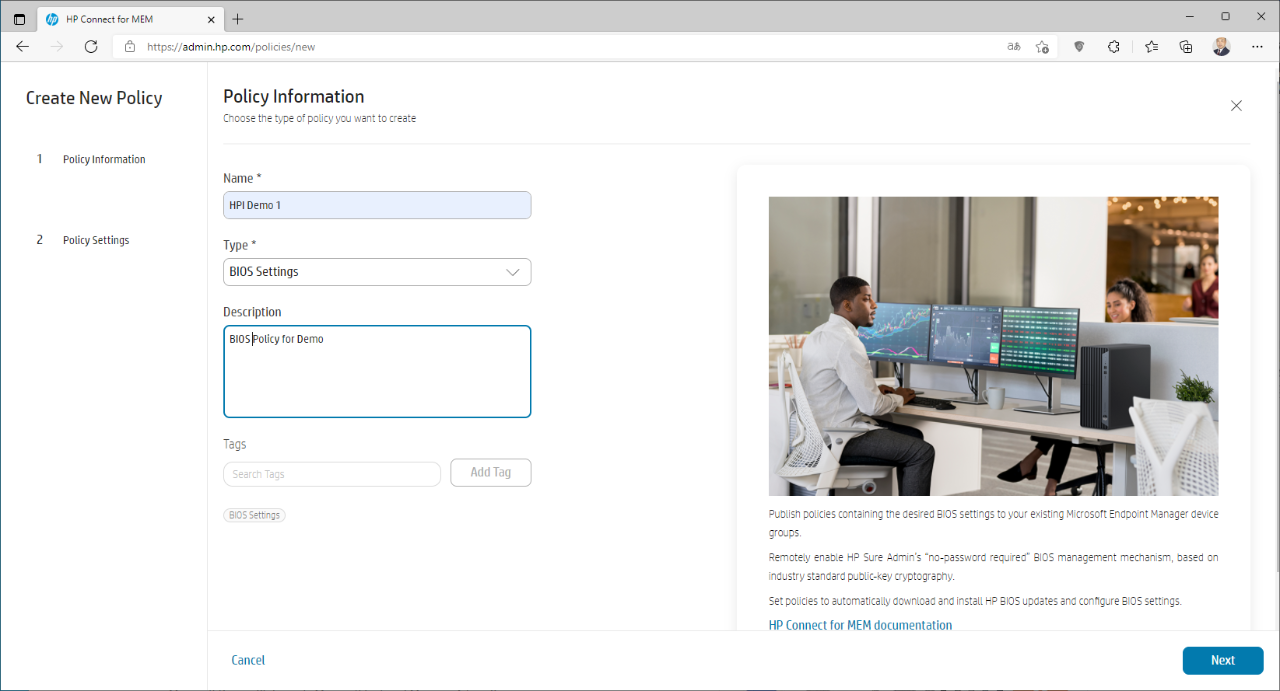

HP Connect for MEMのHomeタブ画面またはPoliciesタブ画面で「New Policy」をクリックします。Policy Information画面では、以下の情報を入力または選択して「Next」をクリックします。

- Name:ポリシーを識別するためのポリシー名を入力します。

- Type:「BIOS Settings」を選択します。

- Description:必要に応じてポリシーの説明を入力します。

- Tags:必要に応じてタグ名を入力して「Add Tag」をクリックするとポリシーを識別するためのタグを追加できます。

図4.Policy Information画面

図4.Policy Information画面

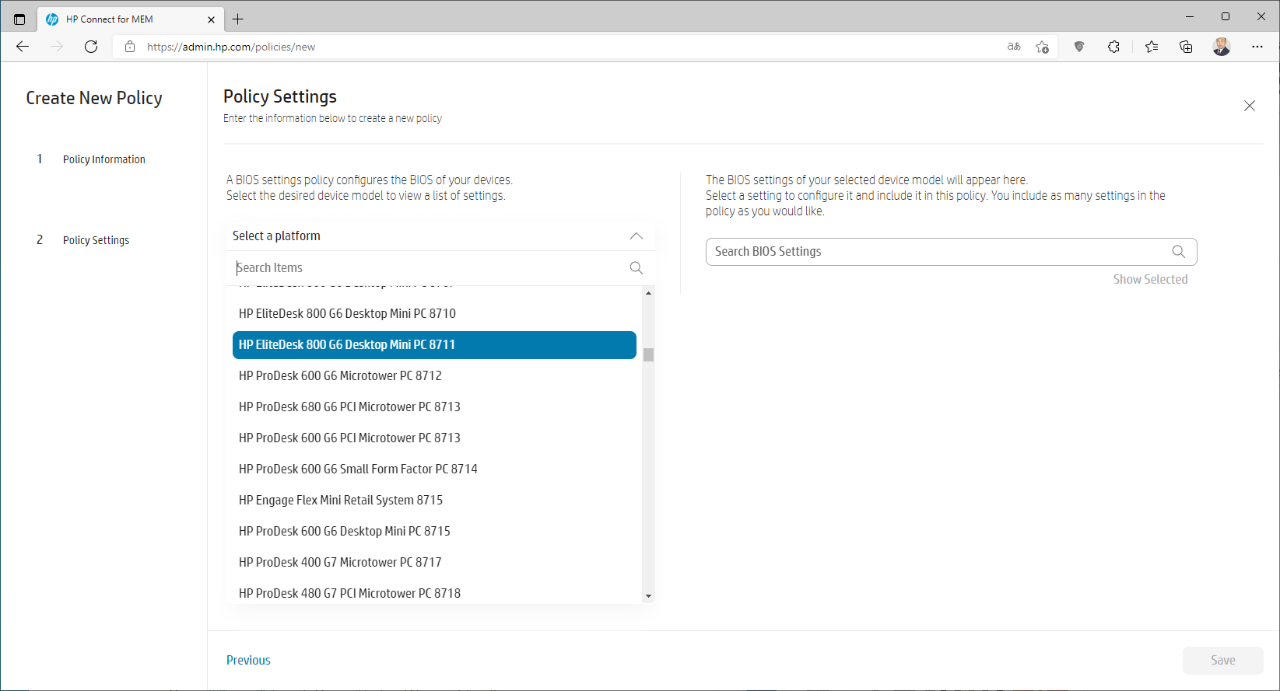

Policy Settings画面で、Select a platformのプルダウンからBIOS設定ポリシーを適用するデバイスのプラットフォーム名を選択します。Search items検索ボックスに文字列を入力すると、入力した文字列を含むプラットフォーム名が表示されます。

図5.Policy Settings画面 - プラットフォーム名の選択

図5.Policy Settings画面 - プラットフォーム名の選択

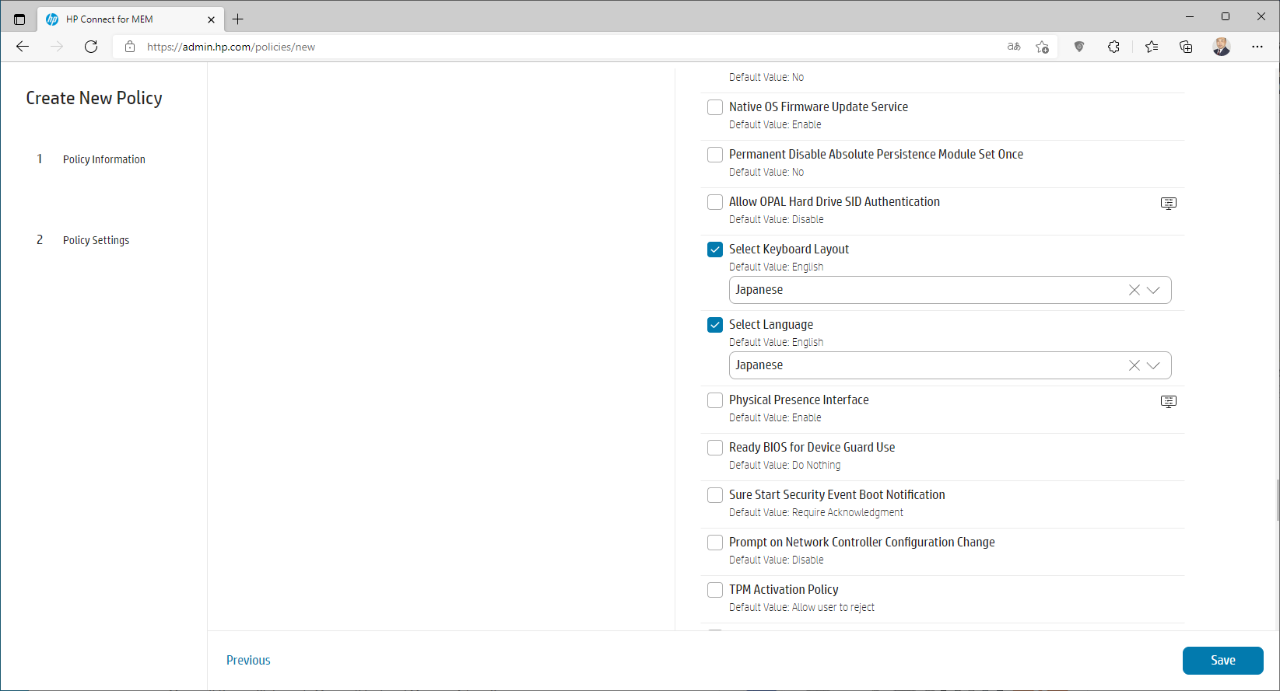

Policy Settings画面でプラットフォーム名を選択すると、Policy Settings画面の右側に選択したプラットフォーム名に対応したBIOS設定項目が表示されますので、BIOS設定ポリシーとして設定したいBIOS設定項目のチェックボックスをオンにして、その値を選択します。Search BIOS Settings検索ボックスに文字列を入力すると、入力した文字列を含むBIOS設定項目が表示されます。BIOS設定項目の詳細についてはHP PC Commercial BIOS (UEFI) Setup Administrator Guideを参照してください。BIOS設定項目とその値の選択が完了したら、画面右下の「Save」をクリックします。

図6.Policy Settings画面 - BIOS設定

図6.Policy Settings画面 - BIOS設定

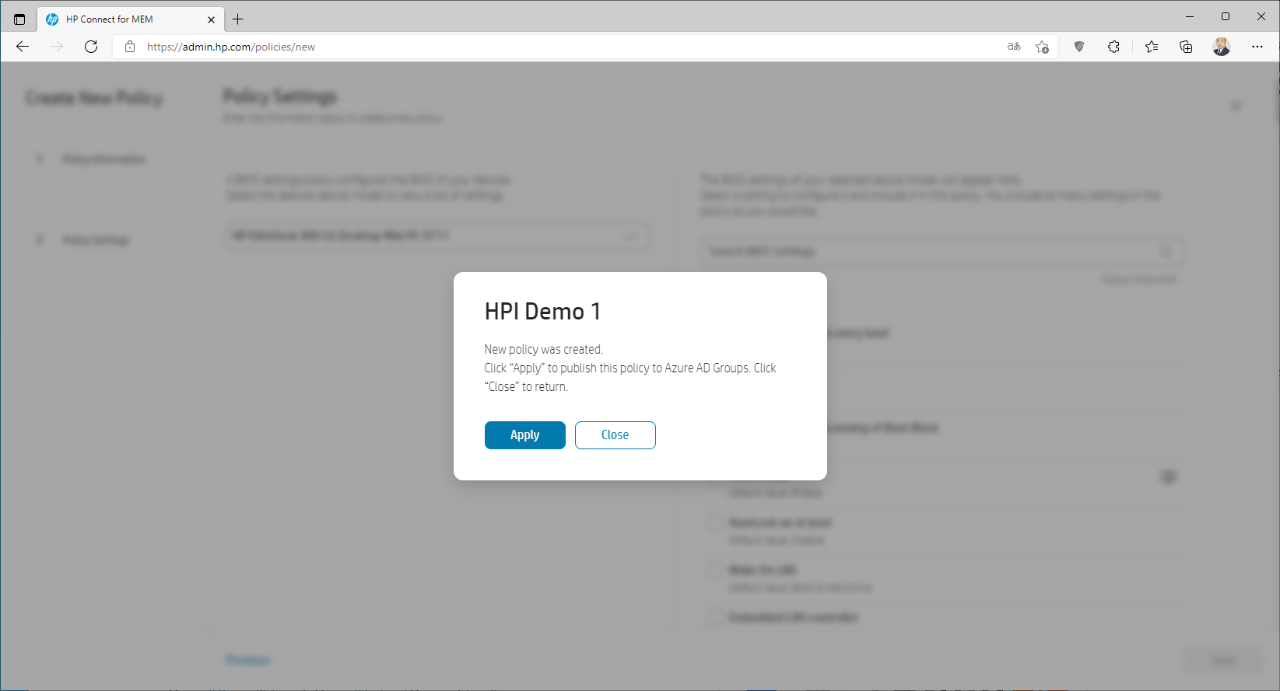

BIOS設定のポリシーが作成され、引き続き作成したポリシーをAzure ADグループに公開するかどうかを確認するダイアログが表示されますので、「Apply」をクリックします。

注記:ここで「Close」をクリックすると作成したポリシーをAzure ADグループに公開せずにPoliciesタブ画面に戻ります。その場合はPolicy Listからポリシーを選択して「Add or Remove Groups」をクリックすればAzure ADグループにポリシーを公開できます。

図7.ポリシー作成後のAzure ADグループへの公開を確認するダイアログ

図7.ポリシー作成後のAzure ADグループへの公開を確認するダイアログ

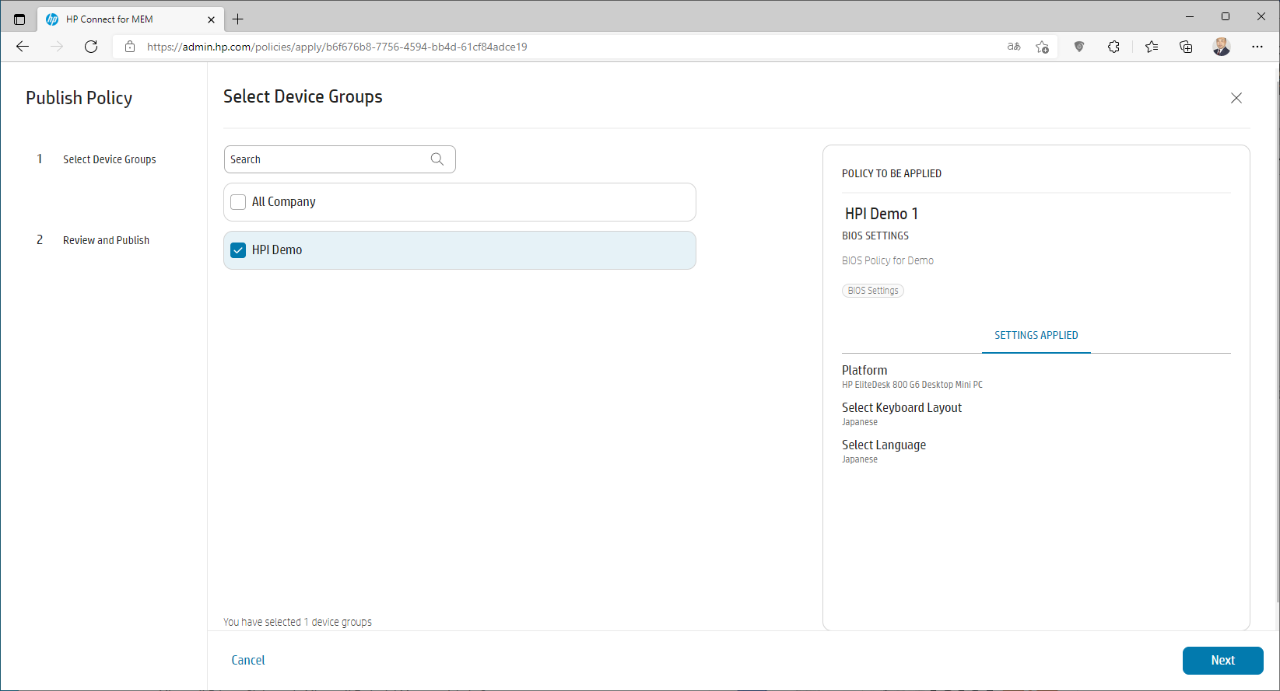

Select Device Groups画面では作成したポリシーを公開するAzure ADグループを選択し「Next」をクリックします。

図8.Select Device Groups画面

図8.Select Device Groups画面

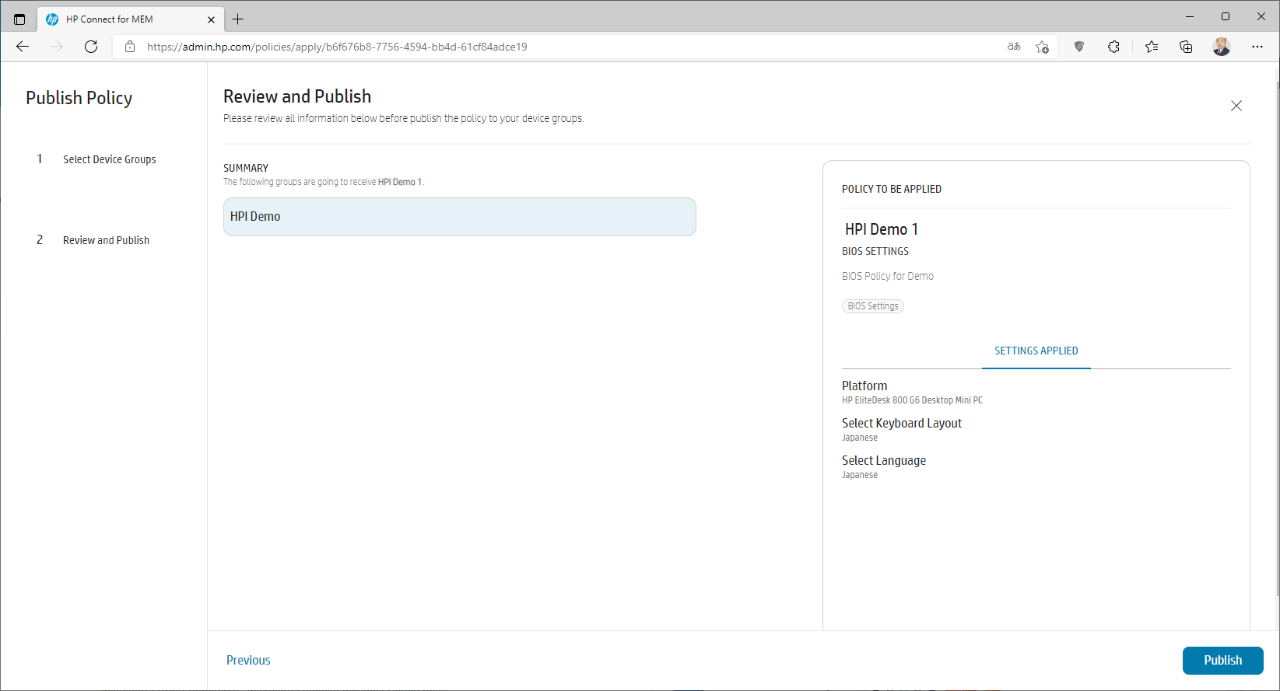

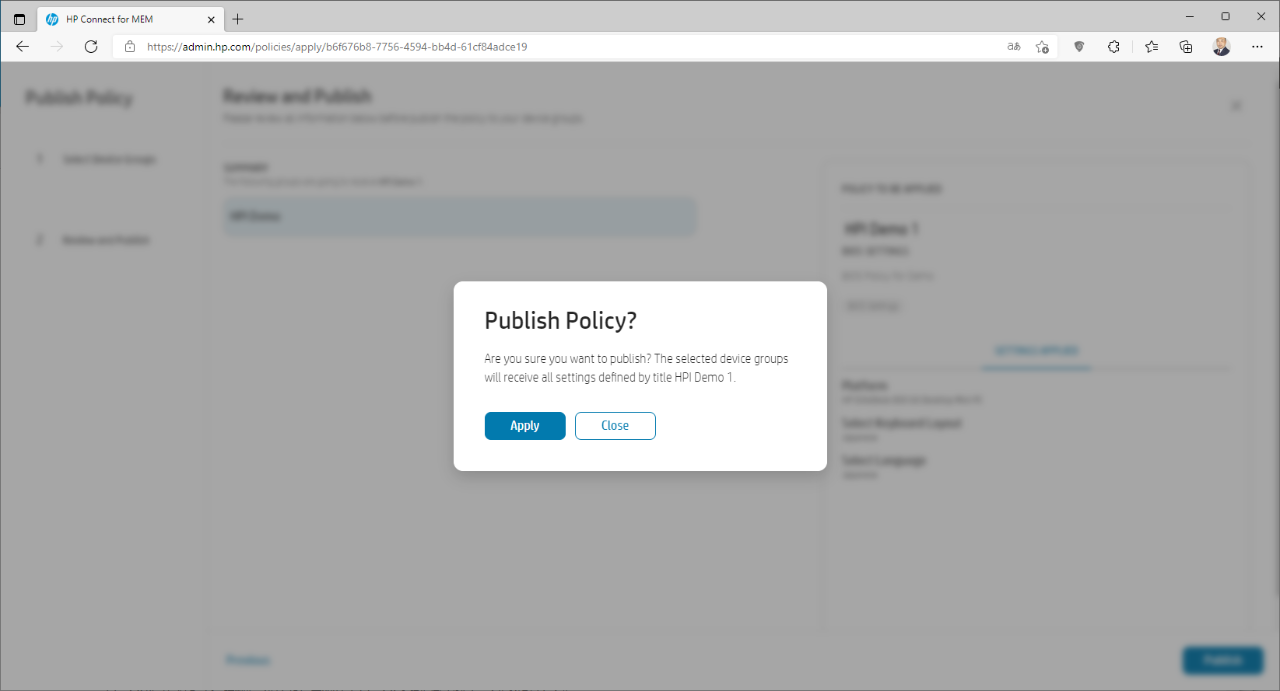

Review and Publish画面では、BIOS設定ポリシーを公開するAzure ADグループとBIOS設定の内容を確認し、「Publish」をクリックします。

図9.Review and Publish画面

図9.Review and Publish画面

選択したAzure ADグループへのポリシーの公開を確認するダイアログが表示されますので「Apply」をクリックします。

図10.Azure ADグループへのポリシー公開の確認ダイアログ

図10.Azure ADグループへのポリシー公開の確認ダイアログ

図11.ポリシー公開の通知

図11.ポリシー公開の通知

作成したBIOS設定ポリシーが選択したAzure ADグループに公開されます。

以上でHP Connect for MEMのBIOS設定ポリシーの設定は完了です。Intuneのプロアクティブな修復のスクリプが選択したグループ内のデバイスに適用されます。グループ内のデバイスがプラットフォーム名(およびID)に一致する場合、修復スクリプトがローカルのIntuneエージェントによって実行されてそのデバイスのBIOS設定がポリシーで設定したとおりに変更されます。Azure ADグループに公開されたHP Connect for MEMのポリシーの確認方法はブログ記事「実践サイバーハイジーン:HP Connect for Microsoft Endpoint ManagerによるBIOS更新」をご覧ください。

BIOS認証の重要性

BIOS認証は、Windowsデバイスの管理、制御、および保護において重要です。UEFI BIOSには、ハードウェア起動コードと、 Windowsオペレーティングシステムを起動する前に保護する必要のある多くの設定が含まれています。認証なしでBIOSにアクセスできる場合、ローカルまたはリモートのユーザーは、基本的なセキュリティ機能を無効にできる可能性があり、Windowsが保護しない可能性のある早期起動プロセスにマルウェアが導入される可能性があります。BIOSの管理セキュリティを有効にすると、設定の変更は認証情報を持つユーザーまたは管理者のみがアクセスできるようになります。

BIOSパスワード

BIOSパスワードを認証タイプとして構成すると、HP ConnectはBIOS設定ポリシーをデバイスグループ内のデバイスに公開する際に、適用されたパスワードを使用します。BIOSパスワードの追加には、複雑さのルールを一致させる必要があります。複雑さのルールを定義して選択すると、パスワードシークレットを追加して保存できます。デフォルトのBIOSパスワード複雑性ルールはHP Standardという名前で事前定義されています。

BIOS(パスワード)認証ポリシーを、現在同様のポリシーが適用されているデバイスグループに公開すると、既存のポリシーを新しいポリシーに置き換えます(つまり新しいパスワードに更新しされます)。

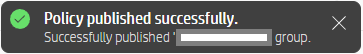

HP Connect for MEMのBIOS認証パスワードポリシーの設定

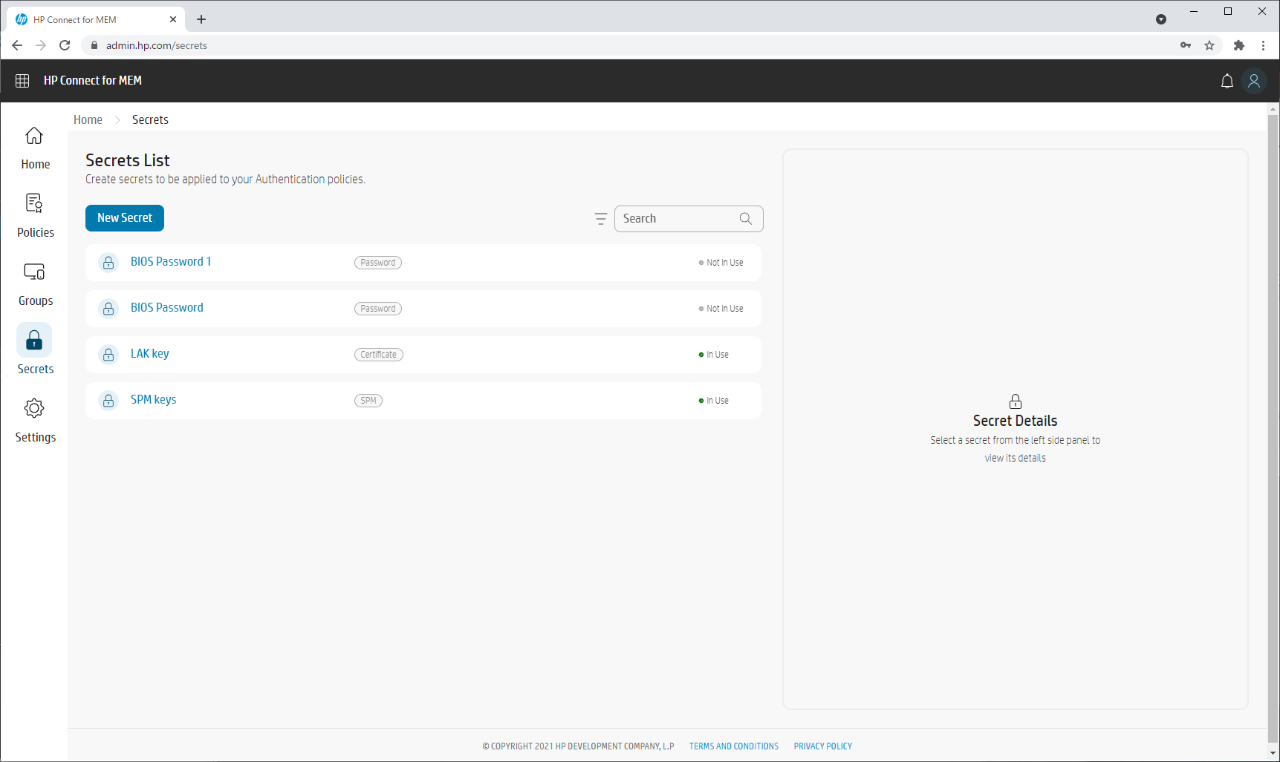

まず、BIOS認証に使用するシークレット(パスワード)を登録します。HP Connect for MEMのHomeタブ画面またはPoliciesタブ画面で「New Secret」をクリックします。SECRET SETTINGS画面では、以下の情報を入力または選択し、「Save」をクリックします。

- Name:シークレットを識別するための名前を入力します。(例:BIOS Password 1)

- Type:Password

- Tags:必要に応じてタグ名を入力して「Add Tag」をクリックするとシークレットを識別するためのタグを追加できます。

- Complexity Rules:パスワードの複雑さのルールとして、HP Standard(8文字以上、32文字以下、スペースは使用不可)を選択するか、または新規にパスワードのルールを作成し、それを選択します。

- Password:選択したルールを満たすパスワードを入力します。

図12.SECRET SETTINGS画面

図12.SECRET SETTINGS画面

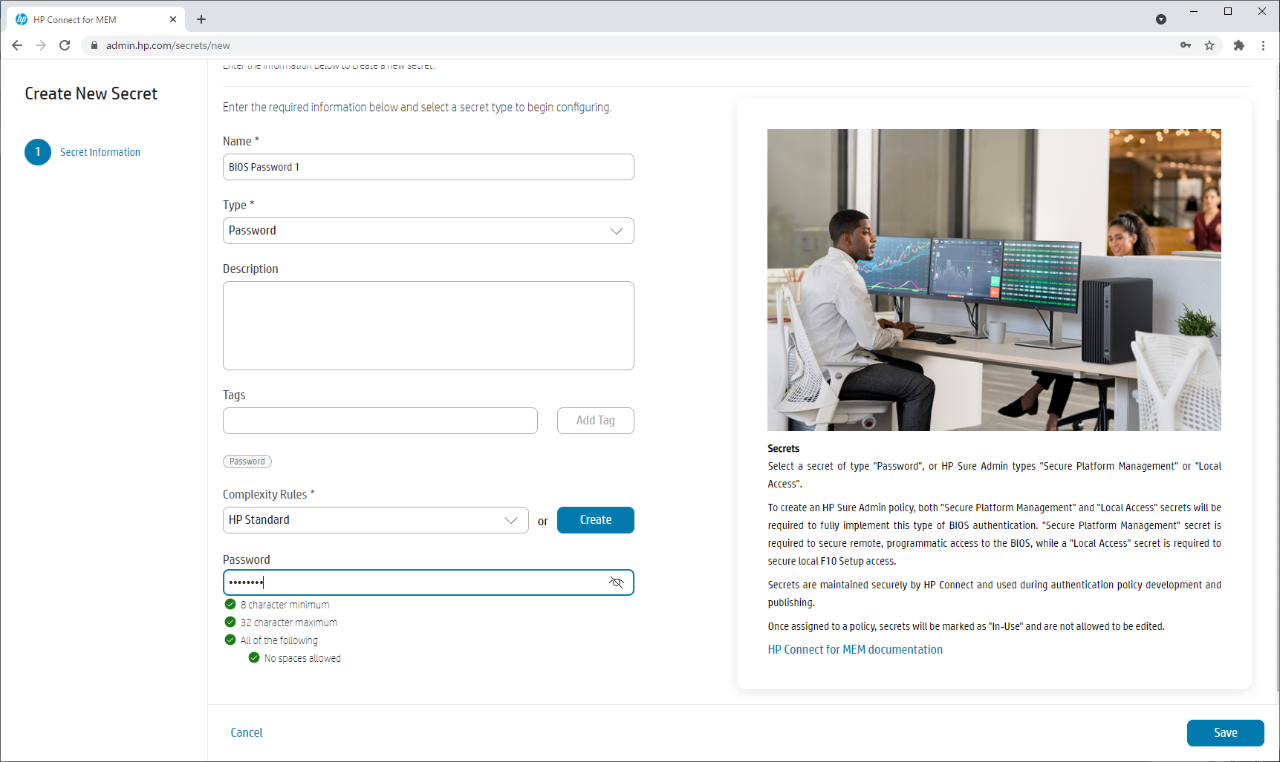

パスワードのルールを新規に作成する場合は以下の情報を入力します。

- Name:ルールを識別するための名前を入力します。

- Minimum password length:パスワードの最小文字数を4~32の範囲で指定します。

- At least one symbol is required:最低1つの特殊文字を必要とするかについてYesまたはNoを選択します。

- At least one number is required:最低1つの数字を必要とするかについてYesまたはNoを選択します。

- At least one uppercase character is required:最低1つの大文字を必要とするかについてYesまたはNoを選択します。

- At least one lowercase character is required:最低1つの小文字を必要とするかについて YesまたはNoを選択します。

- Are spaces allowed?:スペースの使用を認めるかについてYesまたはNoを選択します。

図13.パスワードルールの作成画面

図13.パスワードルールの作成画面

シークレット(パスワード)の登録が完了するとSecrets List画面に表示されます。

図14.Secrets List画面

図14.Secrets List画面

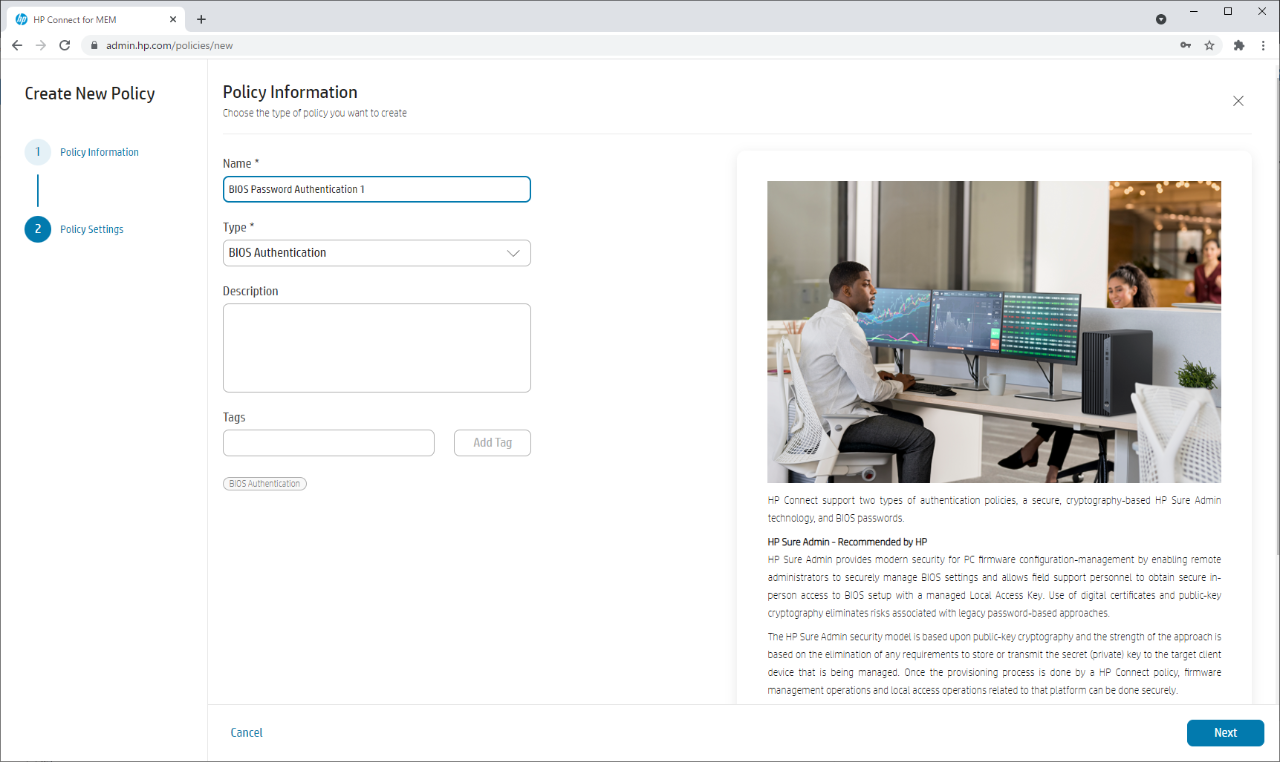

次に、BIOS認証のポリシーを作成します。HP Connect for MEMのHomeタブ画面またはPoliciesタブ画面で「New Policy」をクリックします。Policy Information画面では、以下の情報を入力または選択して「Next」をクリックします。

- Name:ポリシーを識別するためのポリシー名を入力します。(例:BIOS Password Authentication 1)

- Type:BIOS Authentication

- Description:必要に応じてポリシーの説明を入力します。

- Tags:必要に応じてタグ名を入力して「Add Tag」をクリックするとポリシーを識別するためのタグを追加できます。

図15.Policy Information画面 - BIOS Authentication

図15.Policy Information画面 - BIOS Authentication

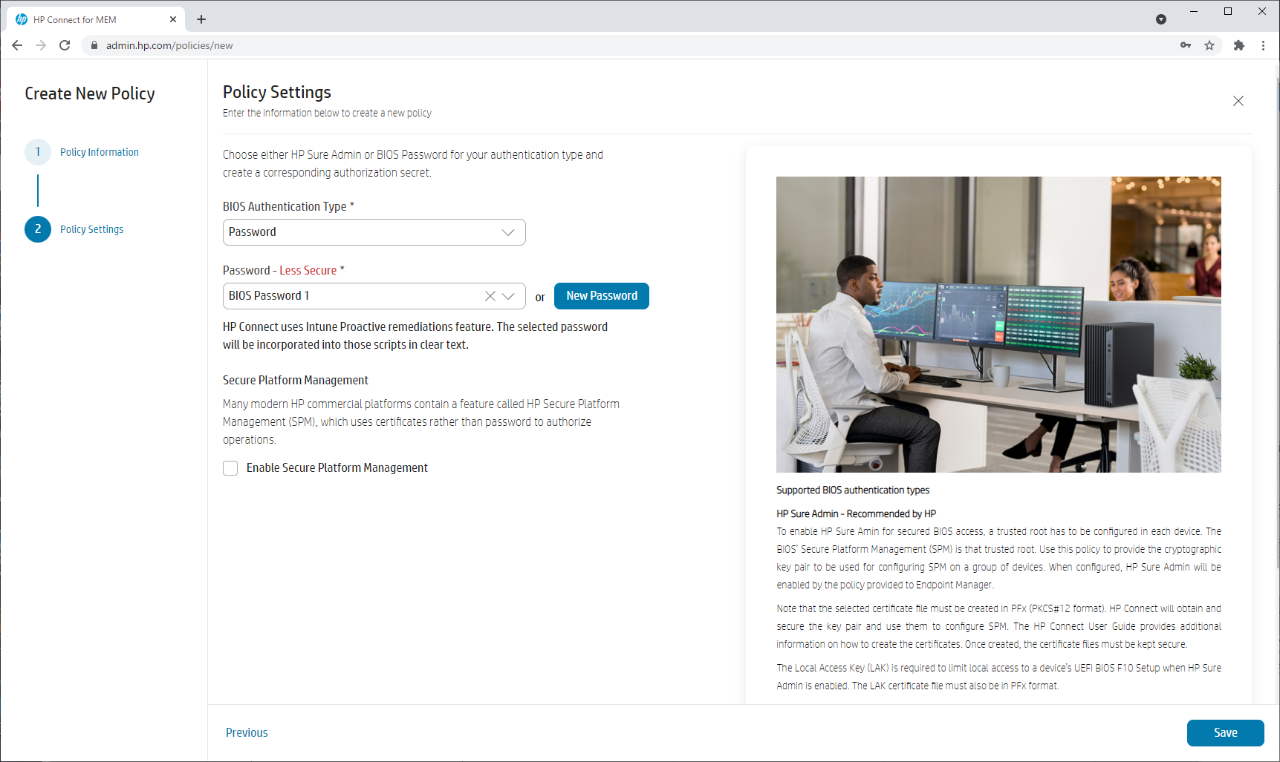

Policy Settings画面では、以下の情報を入力または選択して「Save」をクリックします。

- BIOS Authentication Type:Password

- Password:作成したシークレット(パスワード)の名前(BIOS Password 1)

図16.Policy Settings画面 - BIOS Authentication

図16.Policy Settings画面 - BIOS Authentication

BIOS認証のポリシーが作成され、引き続き作成したポリシーをAzure ADグループに公開するかどうかを確認するダイアログが表示されますので、「Apply」をクリックします。

注記:ここで「Close」をクリックすると作成したポリシーをAzure ADグループに公開せずにPoliciesタブ画面に戻ります。その場合はPolicy Listからポリシーを選択して「Add or Remove Groups」をクリックすればAzure ADグループにポリシーを公開できます。

これ以降の手順はBIOS設定ポリシーの場合と同様です。作成したBIOS認証ポリシーが選択したAzure ADグループに公開されると、Intuneのプロアクティブな修復のスクリプが選択したグループ内のすべてのデバイスに適用され、BIOS認証パスワードが設定されます。デバイスでBIOS認証パスワードが設定されると、F10 BIOSセットアップ画面へのアクセスや、HP Connect以外のBIOS設定ツール(BIOS Configuration UtilityやHP Client Management Script Library)を使用してBIOS設定を変更する際にBIOSパスワードが必要になります。また、HP Connect以外の方法でBIOS更新を行う際にもBIOSパスワードが必要になります。

Author : 日本HP