USリテール最新レポート - ニューノーマル時代で変わる小売業Vol.7 ~コロナ禍で急増するEコマース決済詐欺、狙われる小売業~

1. コロナ禍で急増するEコマース決済詐欺

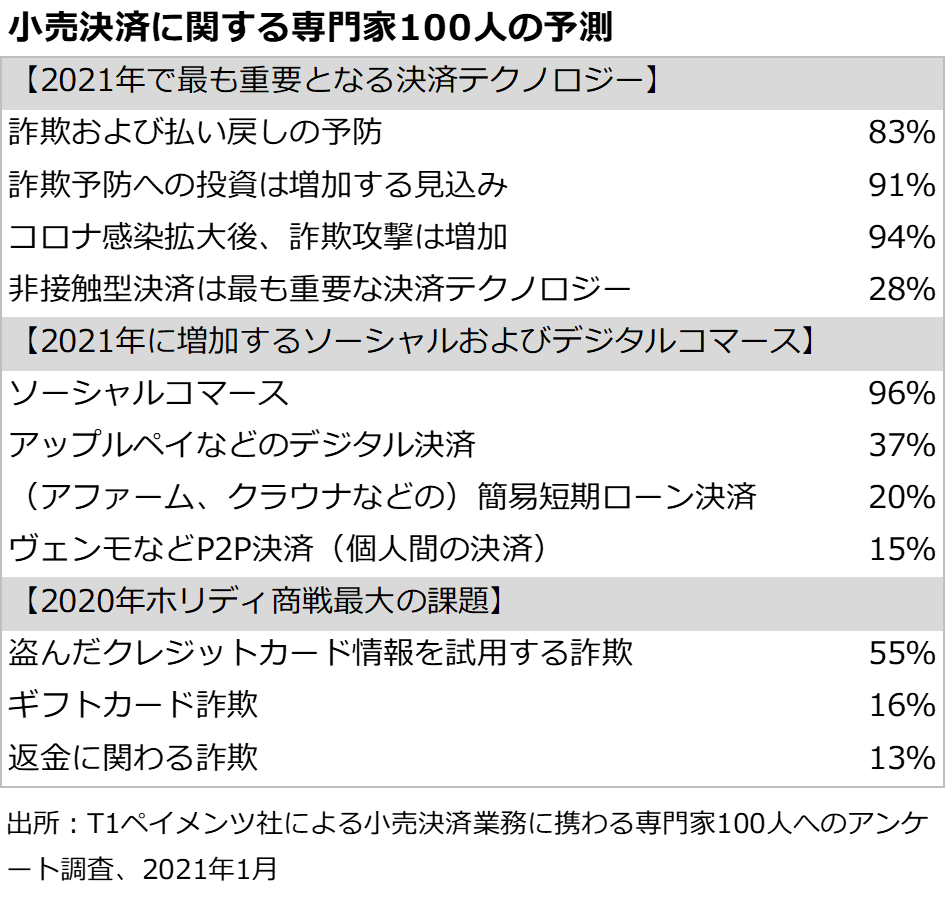

コロナ禍によって、小売業界では詐欺が急増している。レキシス・ネキシス社が米国およびカナダの小売業者のリスク管理担当役員801人にアンケート調査を行った結果、2020年はEコマース急増の結果詐欺被害が増えており、詐欺による被害1ドルに対する小売業者側の関連コストは2019年に3ドル13セントが、2020年には3ドル36セントに増加した。

クレジットカード決済ターミナルで使われるセキュリティ技術、EMV[1]テクノロジーが普及し、カードに埋め込まれたチップでの取り引きに使われる暗号を複製することは難しいため、店舗でのカード決済時の詐欺は減少し、カード決済の承認率も向上している[2]。

しかしEコマース販売での決済時の詐欺がコロナ禍に入ってから急増している。以下はペイパル社[3]およびエクスペリアン社[4]が分析した増加中の詐欺レポートの中から、小売業界に関係するものを選んでみた。

[1] EMV:Europay, Mastercard, Visaの略。

[2] 全米小売業協会ブログ、「Payment security after the pandemic」、2020年10月9日

[3] ペイパル・編集スタッフアリス・ウォン氏、「Five e-commerce fraud treds to stay on top of right now」、2020年5月28日

[4] エクスペリアン社プロダクトイノベーション、マイケル・グロス氏「Covid-19 as a Gateway to Fraud: Top 5 Global Fraud Trends to Watch Out for in 2020」、2020年4月17日

口座のっとり詐欺

エクスペリアン社の「2020グローバルアイデンティティ&詐欺レポート」[5]によると世界中の詐欺のうち37%を占め、全世界的にコロナ禍によって急増している領域だ。詐欺師がデータ侵害、フィッシング、ハッキングによってログイン情報を盗んで不正な資金引き出しや購入などを行うもので、2019年に米国企業の57%以上がこの被害にあっている[6]。

最近は手口が巧妙となり、銀行など金融機関は認証を強化するためテキストやSMSで1回かぎりのパスコードを送るが、この手法を使って口座を乗っ取る手口も出ている。

【防止策】「Know Your Customer(顧客を知る)」という金融業界で必須のガイドラインに従い、パスワード強化や物理的生体認証などを行い、顧客についてホリスティックな情報を集めてそれをもとにビジネスを行う。また顧客側も①自身のロイヤリティプログラムの特典やポイントに身に覚えのない変化がないかしっかり見張ること、②パスワードはそれぞれのサイトに異なるものを使用、③パスワード管理ツールを利用、③全デバイスにウィルス予防ソフトウェアを入れてアップデートする、④新規口座登録の際、可能な限り複数の認証方法を利用する、などを行うよう、啓蒙活動をする。

[5] https://experian-2872.docs.contently.com/v/global-idf-report-pdf

[6] エクスペリアン社、「2020 Global Identity and Fraud Report」、2020年

新規口座開設詐欺

3番目に多い詐欺で、詐欺師が盗んだ個人情報とクレジットカード情報で新たに口座を開く手口だ。

【防止策】被害者本人が見つけることは難しいが、企業側は、同一のEメールアドレスや電話番号を使用している口座を見つけて当事者に連絡するか、ロイヤリティプログラムから削除する。また、口座開設のプロセスおよび認証のプロセスを強化する。

デジタル決済詐欺

犯罪者が盗んだ個人情報やクレジットカード情報を使ってEコマースで購入する手口。EMVチップを使用しないので簡単に詐欺を行え、素人から集団的プロの詐欺グループまで幅広い。手口も日進月歩で進化している。

【防止策】ポイントなるのは、①取引流通速度(当該モバイルアプリでどのくらいの量の取引が処理されたか)、②モバイルに保存されているカード番号、③顧客が使っているデバイス、などについて企業側がいつもと異なる活動が行われていないか総合的に分析するツールを導入することだ。これによって不正が行われている時点からリアルタイムで、正当な決済か詐欺決済かを判定できる。

このような機械学習を使ってさまざまなパターンの詐欺を認識し防止する洗練されたソフトウェアを利用する以外にも、決済時に複層的な認証プロセスを加えることが有効である。

合成アイデンティティ詐欺

最新の詐欺タイプで、にせの情報と本物のデータを混ぜて新たな偽物のアイデンティティを作るもので、オンライン上のクレジットヒストリーを作り上げるというプロ級の犯罪だ。小売業界でも後述のように、大手チェーンストアで被害が出始めている。

【防止策】姓名、社会保険番号、などの個人情報を時系列に追いかけることで、アイデンティティが継続的に使われているかどうかを判断する。また、詐欺グループがよく利用するスキームの中でのアクセスポイントを監視するアプリケーションの利用などが有効だ。

決済詐欺は小売業者への信頼や評判を落とすだけでなく、顧客への返金および商品やサービスの紛失という2重のコストとなる。どのタイプの詐欺でも共通の対策は①AIや機械学習を活用した最新の防犯アプリケーションを使う、または使っている決済プロセッサー企業を利用する、②顧客に個人情報管理の強化について啓蒙する、③常に最新の情報を収集し対策を行う、ということだろう。

2. クレデンシャルスタッフィング攻撃~ザ・ノースフェースの事例

クレデンシャルスタッフィング(credential stuffing)攻撃とは、不正に入手したユーザー名とパスワードを使って、他の複数のウェブサイトやアプリケーションへのログインをロボットで自動的に実行する攻撃手法だ。アカマイ・テクノロジーズ社の調べでは2018年7月1日から2020年6月30日までの期間に1,000億件以上のクレデンシャルスタッフィング攻撃があり、640億件は小売業、旅行業、ホスピタリティ業者を狙い、そのうち90%以上が小売業者だった。

小売業界では売上拡大と顧客サービス向上のためにロイヤリティプログラムを導入する動きが加速しているが、ここで個人情報とクレジットカードなどの金融情報も保管しているため、ターゲットにされやすい。

またウェブサイトへの攻撃も同様の傾向を示しており、440億件の攻撃のうち小売業、旅行業、ホスピタリティ業が44%を占め、そのうち83%が小売業だった。

大手ファッションメーカー、VFコーポレーションのアウトドアブランド、ザ・ノースフェースは昨年10月8日、9日の2日間にわたって同社ウェブサイトthenorthface.comにクレデンシャルスタッフィング攻撃を受け、多くの顧客のパスワードリセットを強いられた。同社広報資料によると、攻撃にさらされたのは、顧客の名前、誕生日、電話番号、支払いおよび配送住所、購入した商品、好みの商品、Eメールアドレス、「VIPeak(VIピーク)」ロイヤリティポイント総額、だ。調べによると、過去に同社以外の企業に対して行った攻撃で入手した顧客情報をもとに攻撃を仕掛けたとのことだ。

同社が被害を受けた顧客に送ったレターには「当社はthenorthface.com上に決済情報のコピーを保管していなかったため、ハッカーはクレジットカード番号や期限、暗号などの決済情報を見ることができませんでした。当社サイト上には、支払いクレジットカードに紐づいたトークン[7]しかなく、カード情報の詳細は第三者の決済カードプロセッサー企業が保管しており、トークンはthenorthface.com以外の場所での購入目的で使用することはできません。」と説明している。

しかしこの攻撃によって「承認されていない購入」が発生し、これらの被害者には返金をすると述べている。同社はハッカーにアクセスされたパスワードを全て使用不可とし、全トークンを削除した。影響を受けた顧客には同社ウェブサイト上で再び決済情報を入力し、新しいパスワードを作るように依頼した。

この事件はコロナ禍で小売業界がオーダーの分散を図るために例年より早い10月半ばからホリディ販促を始める直前に起こったため、改めてEコマースに人が大勢集まるピーク時のサイバーセキュリティ対策の重要性を知らしめた出来事だった。

[7] ネットワーク上でデータを送信することができる権利情報が入ったデータ

3. 特定商品の自動大量購入ロボット「グリンチボット」

詐欺ではないが、プレミアム価格での転売を目的に、自動的にEコマース上の特定のアイテムを探して購入するソフトウェアを使って短時間に人気ゲーム機器などを大量に買い占める、「グリンチボット(grinch bot)」による攻撃が大手小売業者をターゲットに拡がっている。ボットという名称からロボットを連想するが、実際には年会費300~400ドル程度のサブスクリプションで、これを購入するとスーパーコンピューターにアクセスでき、瞬時にターゲットとする商品やコンサートチケットのオンライン購入のクリックボタンを何度もクリックでき、大量に購入できるものだ[8]。

昨年ホリディ期間中、ウォルマートではEコマース上でプレイステーション5の最新版(コンソール$499、デジタル版$399)を発売した11月12日午後12時に大量のオーダーが瞬時に入り、ウェブサイトがクラッシュした。1週間後の19日も同様にほぼ一瞬に在庫が消えた。その後PS5はアマゾンやeベイ、ソーシャルメディアサイトなどで再販された様子で、最高額は1,800ドルにも及んだ。

ウォルマートは次の発売日である11月25日に向けてボット探索ツールをアップデートし当日発売1時間前にこのツールを稼働させ、最初の30分間だけで2,000万のボットオーダーを阻止し、防御を免れたボットオーダーも探して速やかにキャンセルした。この結果、この日の新発売の商品のほとんどを同社の正しい顧客に購入してもらうことができた。

[8] グレーキャッスルセキュリティ共同創業者、マイク・スタマス氏

正か悪か?現時点ではグレーゾーンにあるグリンチボット

サイバーセキュリティ企業、インパーヴァ(Imperva)社のアプリケーションセキュリティストラテジストのエドワード・ロバーツ氏は、2020年12月1日付のファーストカンパニー誌の記事[9]の中で、グリンチを含むさまざまなボットは小売業界では毎年増えているが、ボット操作は伝統的なコマースの外で機能しているため、ボット業界がどのくらいの規模なのか測るのは難しい、と言う。同社のデータによると、小売Eコマースへのリクエストのうち4つに1つはボットによるものだという。

もともとボットには、検索エンジン・ボットのように人の助けになる良いボットもあれば、ウェブサイトをクラッシュしたり個人情報やカード情報を盗むボットもある。グリンチボットはそのグレーゾーンにあり、決して不正によって商品などを騙して購入するのではなく、買い占めによってプレミアム価格で再販する点に問題がある。しかしウォルマートの事例のように自社顧客に正当な価格で商品を提供できなくなる、という問題が起こる一方で、メーカー側にとっては「すぐに売れ切れ、プレミアム価格がつくほどの人気」という状況は大きな宣伝ともなる。さらに、アメリカでも増加しているリセール(再販)市場の成長を助ける一面もあり、金融サービスのコーウェン社の推計では北米のリセール市場は年間20億ドル以上に達するという。

ウェブサイト上でボットと人間とを識別するために多くの企業が導入している「キャップチャス(Captchas)」によって、ボットの購入を押さえ込むという選択肢はあるが、ボットの進化によって人と同様にAIがキャップチャス上の画像を認識するケースもあるそうだ。前述のロバーツ氏はより洗練されたソフトウェアの開発により、ユーザーのブラウザーのナビゲーションの速度やパターンから人かボットかを見分けるなど、高度なボット防止ソフトウェアの導入の必要性を説いている。

[9] ファーストカンパニー、「Why is it so hard to buy a PlayStation 5 right now? ‘Grinch Bots’ are probably to blame」、2020年12月1日

グリンチボット規制の動き

2019年に上下両院で「グリンチボット停止法」が提案されたが成立せず、バイデン政権下で今年1月に再度提案された。推進派議員のポール・トンコ氏は「オンライン小売販売はコロナによってさらに強力になっている。ボットを使ってブラックフライデーに買ったTVスクリーンを即日にeベイで10%、20%、30%、50%も価格を高くして転売する人がいるかもしれない。子供たちに欲しがっている玩具を買ってあげられなかったり、定価より高い値で買ったよと言わなければいけない状況は避けるべきだ」[10]と発言している。

しかし法制化しても、小売業者やメーカー側にも利害関係がある以上、両者がボット購入への対応を強化したり、「品薄」という状況を生産管理やマーケティングの改善によって避けるなどの包括的な対策が必要だと言う。

[10] ニュース10、「Local congressman infavor of Stopping Grinch Bots」、2020年12月5日

【在米リテールストラテジスト 平山幸江】